Mark Lucas

0

3723

867

Les chances sont que vous connaissez le mot cryptage. Vous avez probablement entendu parler de son importance et de son importance vitale pour assurer la sécurité de la plupart de nos vies hyper-connectées..

Utilisez WhatsApp? Vous utilisez le cryptage. Connectez-vous à la banque en ligne? Encore le même. Vous devez demander au barista un code Wi-Fi? C'est parce que vous vous connectez à un réseau en utilisant le cryptage - le mot de passe est la clé.

Mais même si nous utilisons le cryptage dans notre vie quotidienne, beaucoup de terminologies restent mystérieuses. Voici une liste de huit termes de cryptage essentiels que vous devez comprendre..

1. Plaintext

Commençons par le terme le plus fondamental à connaître, simple mais tout aussi important que les autres: texte en clair est un message clair et lisible que tout le monde peut lire.

2. Texte chiffré

Texte chiffré est le résultat du processus de cryptage. Le texte en clair chiffré apparaît comme une chaîne de caractères apparemment aléatoire, ce qui les rend inutiles. Un chiffrement est une autre façon de faire référence à l'algorithme de chiffrement qui transforme le texte en clair, d'où le terme chiffrement..

3. Cryptage

Cryptage est le processus d'application d'une fonction mathématique à un fichier qui rend son contenu illisible et inaccessible, sauf si vous avez la clé de déchiffrement.

Par exemple, supposons que vous ayez un document Microsoft Word. Vous appliquez un mot de passe à l'aide de la fonction de cryptage intégrée de Microsoft Office. Le fichier est maintenant illisible et inaccessible à quiconque sans le mot de passe. Vous pouvez même chiffrer tout votre disque dur pour plus de sécurité.

Décryptage

Si le chiffrement verrouille le fichier, le déchiffrement inverse le processus et rétablit le texte crypté en texte clair.. Décryptage nécessite deux éléments: le mot de passe correct et l'algorithme de décryptage correspondant.

4. clés

Le processus de cryptage nécessite une clé cryptographique qui indique à l'algorithme comment transformer le texte en clair en texte chiffré. Le principe de Kerckhoff stipule que “seul le secret de la clé assure la sécurité,” tandis que la maxime de Shannon continue “l'ennemi connaît le système.”

Ces deux affirmations influencent le rôle du chiffrement, et les clés contenues dans celui-ci.

Garder les détails d'un algorithme de cryptage entier secret est extrêmement difficile; Garder un secret beaucoup plus petit est plus facile. La clé verrouille et déverrouille l'algorithme, permettant au processus de chiffrement ou de déchiffrement de fonctionner.

Est-ce qu'une clé est un mot de passe?

Non, du moins pas tout à fait. La création de clé est le résultat de l'utilisation d'un algorithme, alors qu'un mot de passe est généralement un choix de l'utilisateur. La confusion survient alors que nous interagissons rarement avec une clé cryptographique, alors que les mots de passe font partie de la vie quotidienne..

Les mots de passe font parfois partie du processus de création de clé. Un utilisateur entre son mot de passe super fort en utilisant toutes sortes de caractères et de symboles, et l'algorithme génère une clé en utilisant leur entrée..

5. hachage

Ainsi, lorsqu'un site Web crypte votre mot de passe, il utilise un algorithme de cryptage pour convertir votre mot de passe en texte brut en un hachage. UNE hacher diffère du cryptage en ce qu'une fois que les données sont hachées, elles ne peuvent pas être décomposées. Ou plutôt, c'est extrêmement difficile.

Le hachage est vraiment utile lorsque vous devez vérifier l'authenticité de quelque chose sans la relire. En cela, le hachage de mot de passe offre une certaine protection contre les attaques par force brute (l'attaquant essayant toutes les combinaisons de mots de passe possibles)..

Vous avez peut-être même entendu parler de certains algorithmes de hachage courants, tels que MD5, SHA, SHA-1 et SHA-2. Certains sont plus forts que d'autres, alors que certains, tels que MD5, sont carrément vulnérables. Par exemple, si vous vous rendez sur le site MD5 Online, vous remarquerez qu’ils ont 123 255 542 234 mots dans leur base de données de hachage MD5. Allez-y, essayez-le.

- Sélectionner MD5 Crypter du menu du haut.

- Tapez votre mot de passe, appuyez sur Crypter, et voir le hachage MD5.

- Sélectionnez le hachage, appuyez sur Ctrl + C pour copier le hachage et sélectionnez Décryptage MD5 du menu du haut.

- Sélectionnez la case et appuyez sur Ctrl + V coller le hachage, complétez le CAPTCHA et appuyez sur Déchiffrer.

Comme vous le voyez, un mot de passe haché ne signifie pas automatiquement qu'il est sécurisé (en fonction du mot de passe choisi, bien sûr). Mais il existe des fonctions de cryptage supplémentaires qui renforcent la sécurité.

6. sel

Lorsque les mots de passe font partie de la création de clé, le processus de cryptage nécessite des étapes de sécurité supplémentaires. Une de ces étapes est salaison les mots de passe. Au niveau de base, un sel ajoute des données aléatoires à une fonction de hachage à sens unique. Examinons ce que cela signifie en utilisant un exemple.

Il y a deux utilisateurs avec exactement le même mot de passe: chasseur2.

Nous courrons chasseur2 via un générateur de hachage SHA256 et recevoir f52fbd32b2b3b86ff88ef6c490628285f482af15ddcb29541f94bcf526a3f6c7.

Quelqu'un pirate la base de données de mots de passe et vérifie ce hachage; chaque compte avec le hachage correspondant est immédiatement vulnérable.

Cette fois, nous utilisons un sel individuel, ajoutant une valeur aléatoire à chaque mot de passe utilisateur:

- Exemple de sel # 1: hunter2 + saucisse: 3436d420e833d662c480ff64fce63c7d27ddabfb1b6a423f2ea45caa169fb157

- Exemple de Salt # 2: hunter2 + Bacon: 728963c70b8a570e2501fa618c975509215bd0ff5cddaf405abf06234b20602c

Comparez rapidement les hachages pour les mêmes mots de passe avec et sans le sel (extrêmement basique):

- Sans sel: f52fbd32b2b3b86ff88ef6c490628285f482af15ddcb29541f94bcf526a3f6c7

- Exemple de sel n ° 1: 3436d420e833d662c480ff64fce63c7d27ddabfb1b6a423f2ea45caa169fb157

- Exemple de sel # 2: 728963c70b8a570e2501fa618c975509215bd0ff5cddaf405abf06234b20602c

Vous voyez que l'ajout du sel rend suffisamment aléatoire la valeur de hachage pour que votre mot de passe reste (presque) complètement sûr pendant une violation. Et mieux encore, le mot de passe est toujours lié à votre nom d'utilisateur afin d'éviter toute confusion dans la base de données lorsque vous vous connectez au site ou au service..

7. Algorithmes symétriques et asymétriques

Dans l'informatique moderne, il existe deux principaux types d'algorithmes de chiffrement: symétrique et asymétrique. Ils cryptent tous les deux les données, mais fonctionnent d'une manière légèrement différente.

- Algorithme symétrique: Utilisez la même clé pour le cryptage et le décryptage. Les deux parties doivent se mettre d'accord sur la clé de l'algorithme avant de commencer la communication.

- Algorithme asymétrique: Utilisez deux clés différentes: une clé publique et une clé privée. Cela permet un cryptage sécurisé lors de la communication sans établir auparavant un algorithme mutuel. Ceci est également connu comme cryptologie à clé publique (voir la section suivante).

La très grande majorité des services en ligne que nous utilisons au quotidien implémentent une forme de cryptologie à clé publique.

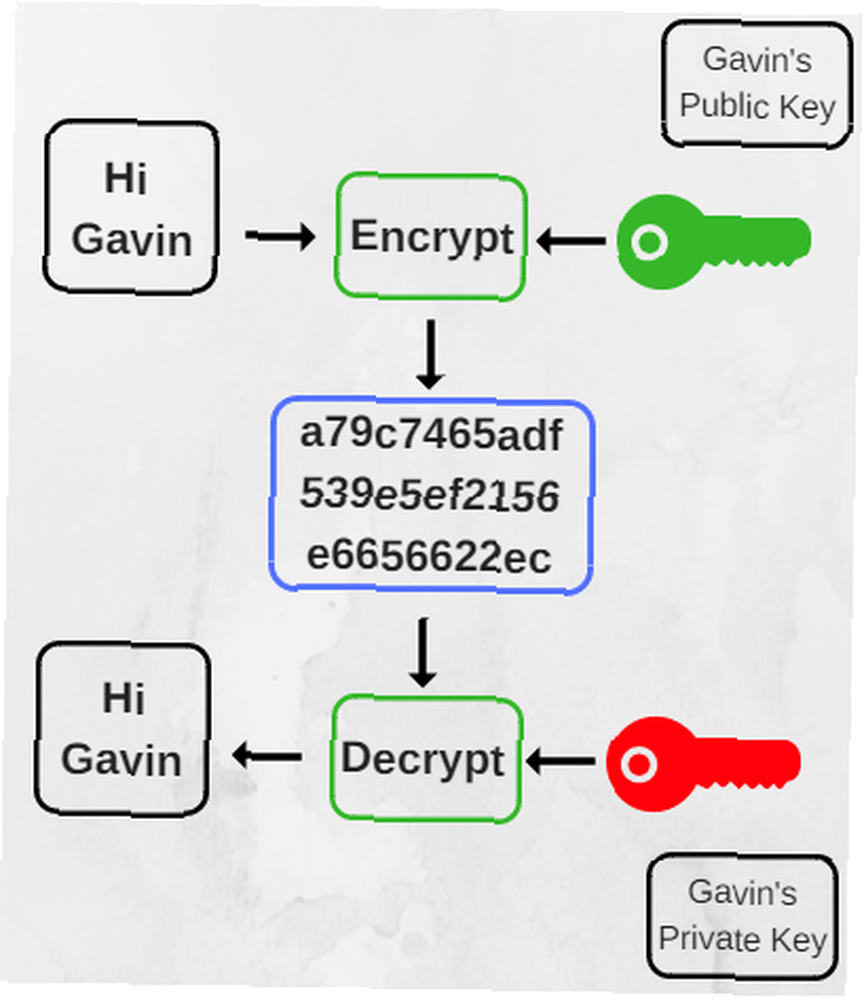

8. Clés publiques et privées

Maintenant que nous comprenons mieux la fonction des clés dans le processus de cryptage, nous pouvons examiner les clés publiques et privées..

Un algorithme asymétrique utilise deux clés: a Clé publique et un Clé privée. La clé publique peut être envoyée à d'autres personnes, tandis que la clé privée est uniquement connue du propriétaire. Quel est le but de cette?

Eh bien, toute personne possédant la clé publique du destinataire souhaité peut chiffrer un message privé pour elle, tandis que le destinataire ne peut que lire le contenu de ce message à condition d'avoir accès à la clé privée couplée. Découvrez l'image ci-dessous pour plus de clarté.

Les clés publiques et privées jouent également un rôle essentiel dans signatures numériques, grâce auquel un expéditeur peut signer son message avec sa clé de cryptage privée. Ceux qui possèdent la clé publique peuvent ensuite vérifier le message, en sachant que le message d'origine provient de la clé privée de l'expéditeur..

UNE paire de clés est la clé privée et publique liée mathématiquement générée par un algorithme de chiffrement.

9. HTTPS

HTTPS (HTTP sécurisé) est une mise à niveau de sécurité désormais largement mise en œuvre pour le protocole d'application HTTP qui constitue la base d'Internet telle que nous la connaissons. Lors de l'utilisation d'une connexion HTTPS, vos données sont cryptées à l'aide de TLS (Transport Layer Security), protégeant ainsi vos données en transit..

HTTPS génère des clés privées et publiques à long terme qui, à leur tour, sont utilisées pour créer une clé de session à court terme. La clé de session est une clé symétrique à usage unique que la connexion détruit une fois que vous quittez le site HTTPS (fermeture de la connexion et fin de son cryptage). Cependant, lorsque vous revisitez le site, vous recevrez une autre clé de session à usage unique pour sécuriser votre communication..

Un site doit adhérer complètement à HTTPS pour offrir aux utilisateurs une sécurité totale. En effet, 2018 était la première année où la majorité des sites en ligne offraient des connexions HTTPS via HTTP standard..

10. Cryptage de bout en bout

L’un des plus grands mots à la mode de chiffrement est celui de chiffrement de bout en bout. Service de plate-forme de messagerie sociale WhatsApp a commencé à offrir à ses utilisateurs un cryptage de bout en bout (E2EE) en 2016, en s'assurant que leurs messages sont toujours confidentiels..

Dans le contexte d'un service de messagerie, EE2E signifie qu'une fois que vous avez appuyé sur le bouton d'envoi, le cryptage reste en place jusqu'à ce que le destinataire reçoive les messages. Que se passe-t-il ici? Eh bien, cela signifie que la clé privée utilisée pour coder et décoder vos messages ne quitte jamais votre appareil, ce qui garantit que personne d'autre que vous ne peut envoyer des messages en utilisant votre surnom..

WhatsApp n'est pas le premier, ni même le seul service de messagerie à offrir un cryptage de bout en bout 4 Alternatives Slick WhatsApp qui protègent votre confidentialité 4 Alternatives Slick WhatsApp qui protègent votre confidentialité Facebook a acheté WhatsApp. Maintenant que nous sommes sous le choc de cette nouvelle, êtes-vous inquiet pour la confidentialité de vos données? . Cependant, l'idée de cryptage des messages mobiles a été davantage intégrée dans le courant dominant, à la grande colère des agences gouvernementales du monde entier..

Cryptage jusqu'à la fin

Malheureusement, beaucoup de gouvernements et d’organisations n’apprécient vraiment pas le cryptage. Pourquoi ne jamais laisser le gouvernement briser le cryptage? Pourquoi ne jamais laisser le gouvernement briser le cryptage? backdoors de cryptage. Mais ce n'est pas pratique. Voici pourquoi le cryptage est vital dans la vie quotidienne. . Ils détestent cela pour les mêmes raisons que nous pensons qu’il est fantastique: il garde votre communication privée et, en grande partie, contribue à la fonction Internet..

Sans cela, Internet deviendrait un endroit extrêmement dangereux. Vous n'achèteriez certainement pas vos opérations bancaires en ligne, n'achèteriez pas de nouvelles pantoufles chez Amazon ou ne diriez pas à votre médecin quel problème vous causait.

.