Brian Curtis

0

3030

247

Nous vivons la plupart de nos vies avec nos smartphones à nos côtés. Ils sont un compagnon constant à la maison, au travail ou en vacances. Comment les téléphones intelligents ruinent-ils votre vie? Comment les téléphones intelligents ruinent-ils votre vie? Votre smartphone pourrait vous gâcher la vie, ou du moins en avoir la capacité à l'avenir. .

Ils sont plus précieux pour nous que le simple argent que nous avons dépensé pour eux, car ils peuvent contenir des informations personnelles et des photos bien-aimées. C'est pourquoi perdre votre appareil peut être dévastateur. Que vous l'ayez égaré chez vous ou volé, il existe des applications Android qui peuvent vous aider à récupérer votre téléphone manquant. Les 7 meilleures applications anti-vol Android pour protéger votre appareil Les 7 meilleures applications anti-vol Android pour protéger votre Appareil Si votre téléphone Android est volé, vous aurez besoin d'un moyen de le récupérer. Voici les meilleures applications anti-vol Android. .

Gestionnaire de périphériques Android

Si votre téléphone est perdu ou volé et que vous n'avez jamais installé d'application de suivi, vous avez peut-être encore le moyen de le trouver..

La majorité des appareils Android commercialisés depuis 2014 seront préinstallés avec l'application de localisation de Google: Android Device Manager.

Bien que ses fonctionnalités ne soient peut-être pas aussi gourmandes en fonctionnalités que certaines des autres applications disponibles sur le Play Store, elles présentent le principal avantage d'être pré-installées. Il vous suffit d'activer les services de localisation et d'activer Android Device Manager en tant qu'administrateur de périphérique. Paramètres de confidentialité du smartphone requis pour l'activation des paramètres de confidentialité du smartphone d'aujourd'hui requis pour l'activation du smartphone d'aujourd'hui Les smartphones sont livrés avec une multitude de paramètres par défaut susceptibles de laisser filtrer vos informations. Nous allons plonger et les peaufiner. dans les réglages.

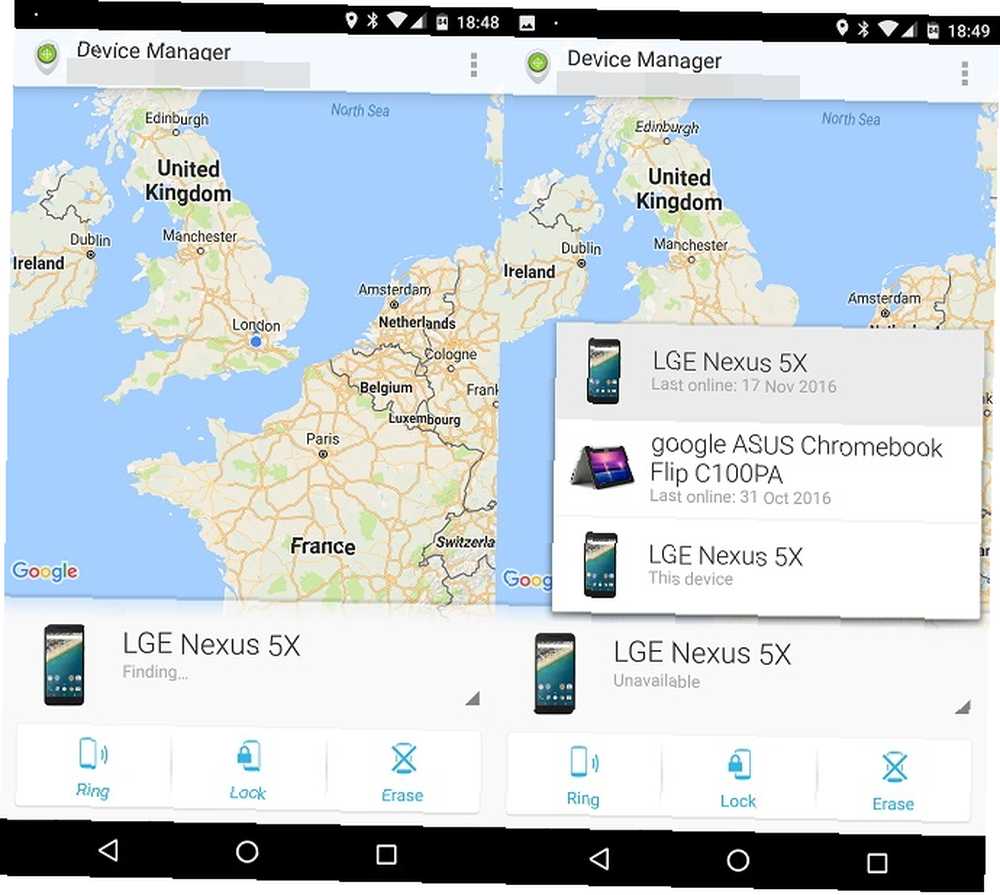

Tous les appareils Android que vous avez associés à votre compte Google seront affichés dans le menu, y compris les smartphones et les tablettes..

ADM vous donne quatre actions que vous pouvez effectuer:

- Localiser: Dès que vous chargez ADM, le service essaiera de localiser votre dernier périphérique utilisé. Vous pouvez utiliser le menu pour changer d’appareil enregistré.

- Bague: C’est une fonctionnalité intéressante si vous avez égaré votre téléphone chez vous ou à proximité. Cela forcera votre téléphone à sonner pendant cinq minutes à plein volume, même si votre téléphone est réglé sur silencieux ou jusqu'à ce que vous appuyiez sur le bouton d'alimentation..

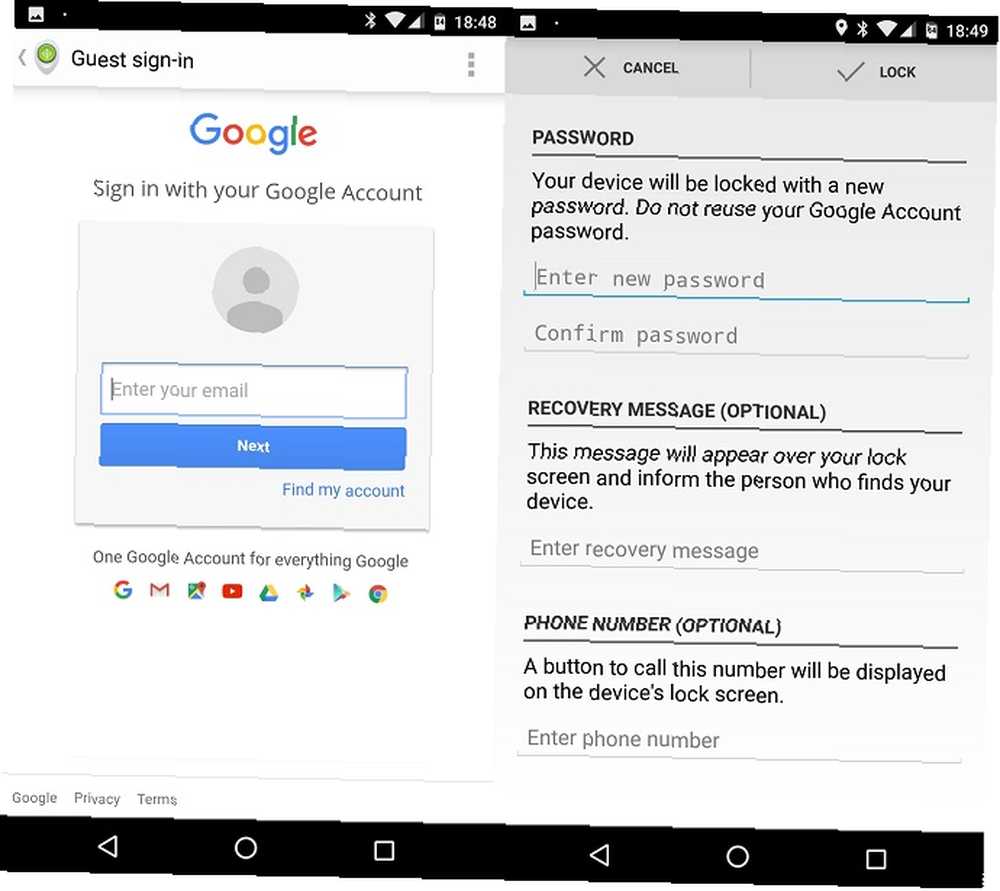

- Fermer à clé: L'utilisation de cette option forcera le verrouillage de l'écran verrouillé, même si le périphérique est en cours d'utilisation. Vous pouvez créer un nouveau mot de passe pour déverrouiller l'appareil, ce qui signifie que même si une autre personne a accès à vos mots de passe, elle ne pourra toujours pas contourner le lockscreen. Vous pouvez même laisser un message personnalisé qui sera affiché sur l'écran de verrouillage..

- Effacer: Communément appelé le “nucléaire” option. Cela effacera en toute sécurité toutes les données de votre appareil. Cela ne devrait être fait qu'en dernier recours si vous ne croyez pas pouvoir récupérer votre téléphone. Comme toujours, le meilleur conseil est de vous assurer que vous effectuez des sauvegardes régulières de votre téléphone. Ne perdez pas vos données: 5 meilleures solutions de sauvegarde pour Android Ne perdez pas vos données: 5 meilleures solutions de sauvegarde pour Android Tout le monde a besoin de sauvegarder ses données au cas où quelque chose arrive à leur appareil. Protégez-vous avec ces applications de sauvegarde étonnantes. donc si vous devez emprunter cette voie, ce ne sera pas aussi dévastateur.

Bien que la plupart des gens utilisent probablement l'interface Web d'ADM, l'application Android permet également la connexion en tant qu'invité. Ainsi, si vous êtes avec un ami ou un collègue doté d'un appareil Android, vous pouvez utiliser leur téléphone pour vous connecter au service ADM..

Notez également que l’authentification à deux facteurs est l’authentification à deux facteurs et pourquoi vous devez l’utiliser. L’authentification à deux facteurs et pourquoi vous devez l’utiliser L’authentification à deux facteurs (2FA) est une méthode de sécurité qui nécessite deux méthodes différentes. prouver votre identité. Il est couramment utilisé dans la vie quotidienne. Par exemple, payer avec une carte de crédit ne nécessite pas seulement la carte,… est un excellent moyen de sécuriser vos comptes en cas de fuite du mot de passe. Cependant, il utilise généralement une forme d'identification sur votre téléphone, sous forme de SMS, d'appel téléphonique ou avec une application d'authentification. Si vous perdez votre téléphone, vous n'aurez accès à aucun de ces éléments pour vous connecter à votre compte Google sur d'autres appareils..

Pour éviter le verrouillage, vous pouvez rechercher vos codes de sauvegarde Google dans les paramètres de sécurité Google en deux étapes. Ce sont dix codes à usage unique que vous pouvez imprimer et conserver avec vous à tout moment comme solution de secours au cas où vous ne pourriez pas accéder à votre téléphone. Vous pouvez ensuite utiliser l'un de ces codes à la place de vos codes à deux facteurs habituels pour vous connecter à votre compte..

Télécharger pour Android: Gestionnaire de périphériques Android (gratuit)

Visite: Gestionnaire de périphériques Android sur le Web

Proie

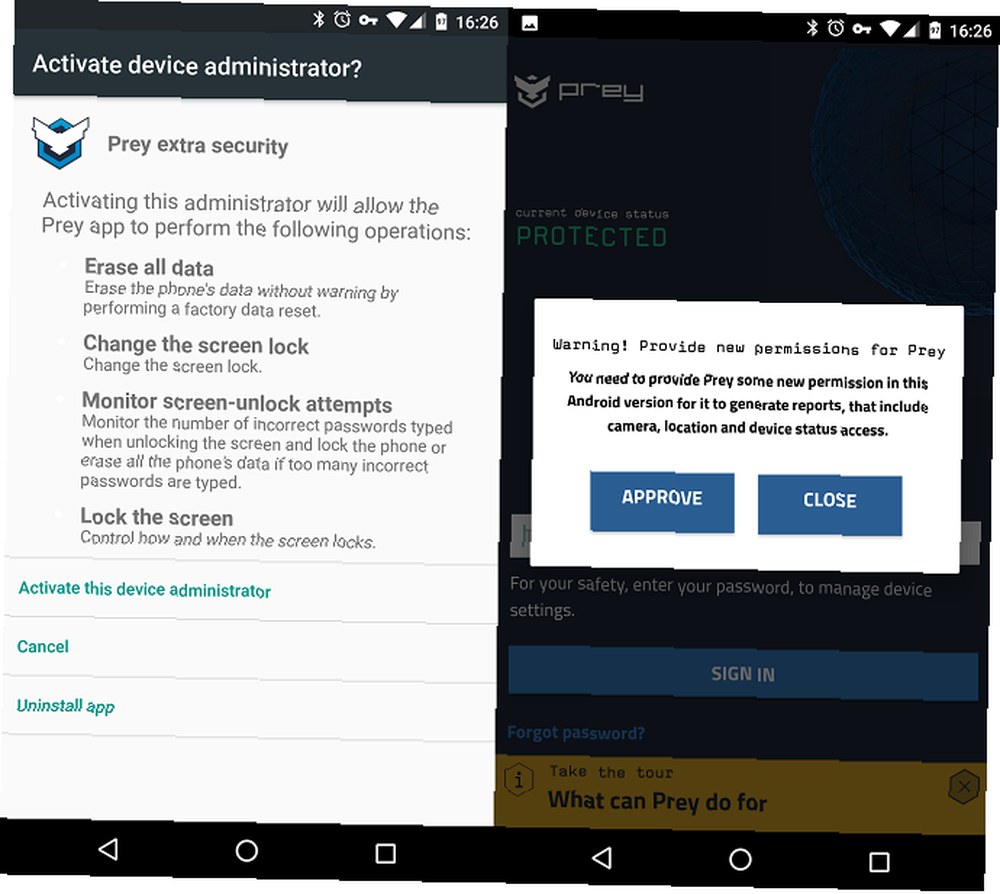

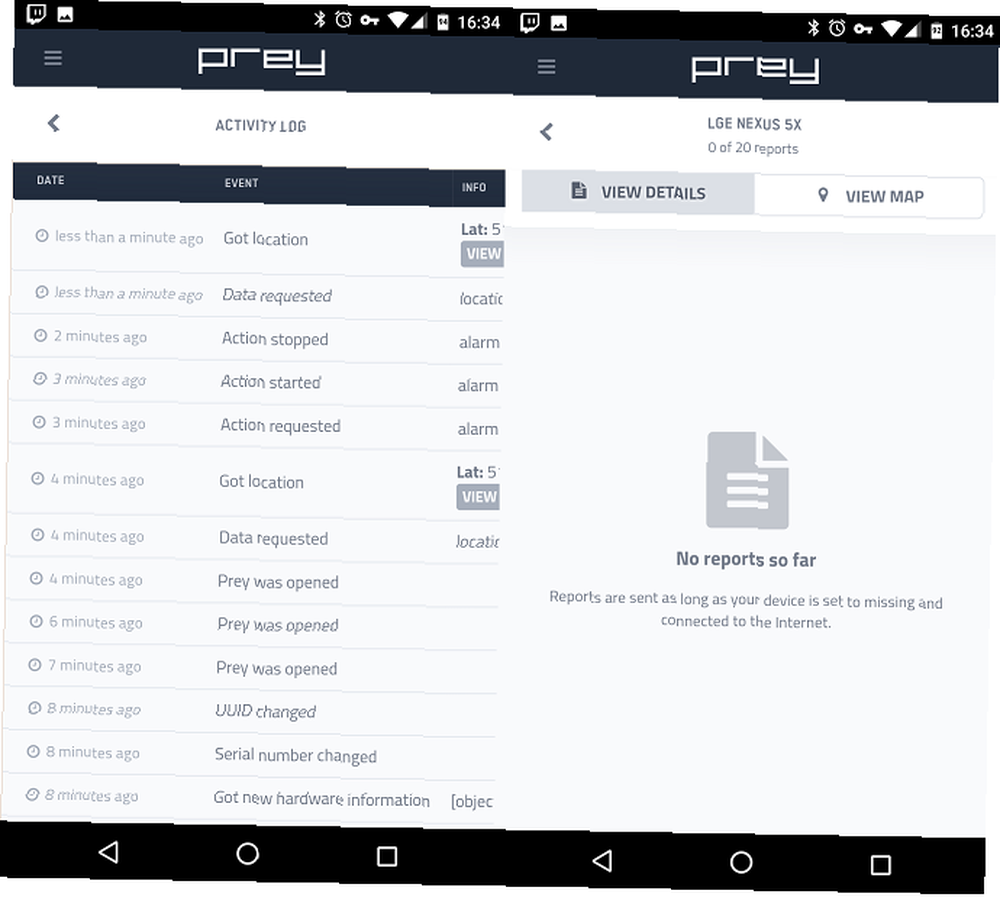

Essayez ceux qui souhaitent davantage d'options de personnalisation et de fonctionnalités que l'expérience immédiate offerte par ADM, essayez Prey. C'est une alternative solide open-source Licences de logiciel Open Source: lesquelles devriez-vous utiliser? Licences de logiciel Open Source: lesquelles devriez-vous utiliser? Saviez-vous que toutes les licences Open Source ne sont pas identiques?? .

Le principal argument de vente de Prey par rapport à ADM est qu’il dispose d’un suivi beaucoup plus précis et peut fonctionner sur une grande variété de périphériques - pas seulement Android. Ceci est particulièrement utile si vous avez plusieurs appareils ou si d’autres membres de votre famille ne sont pas sur le même système d’exploitation que vous..

Contrairement à l'ADM gratuit, Prey est une application freemium. La plupart des fonctionnalités sont gratuites et vous pouvez les utiliser aussi souvent que vous le souhaitez. Cependant, ils offrent également des niveaux premium: Personnel pour un maximum de trois appareils à 54 $ / an, ou Accueil pour un maximum de dix appareils à 162 $ / an. Ils ont aussi Douane plans où vous pouvez ajuster le nombre d'appareils requis sur le compte.

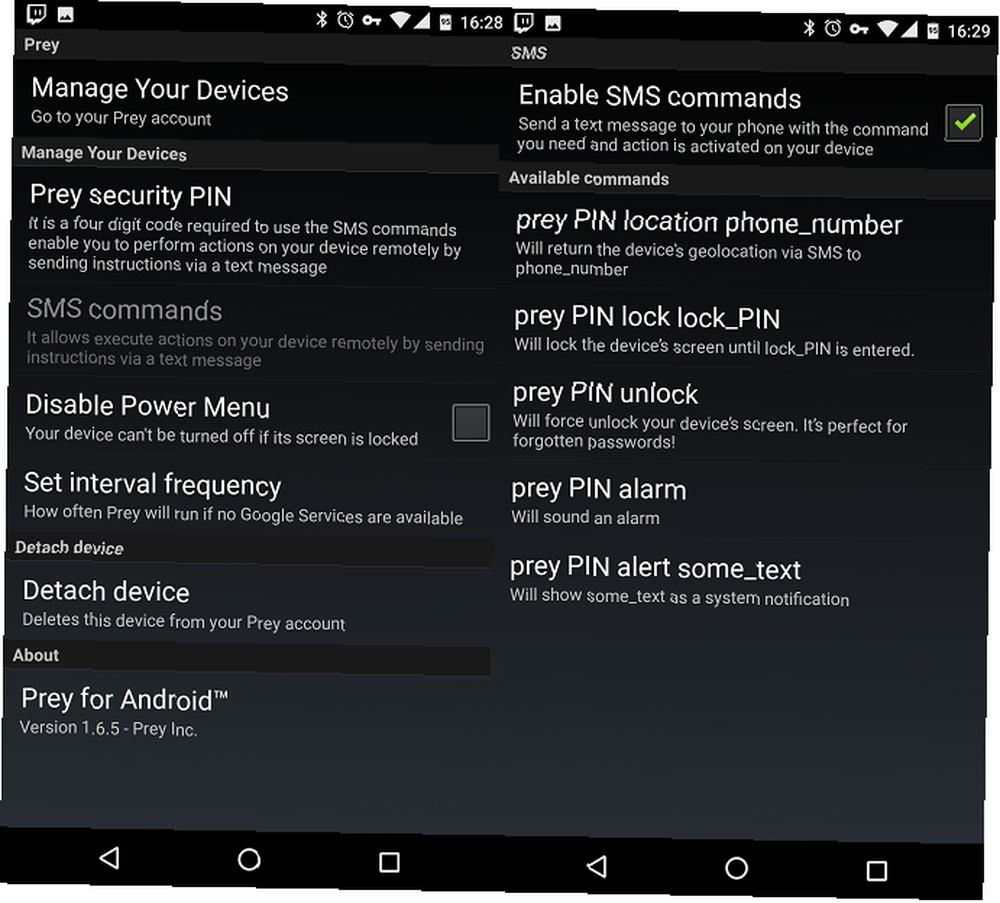

Le compte gratuit, qui autorise jusqu'à trois appareils, comporte quatre actions:

- Alarme. Le téléphone émettra une tonalité d’alarme forte (et assez perçante) pendant 30 secondes au maximum pour vous aider à localiser votre téléphone si vous l’avez égaré à proximité..

- Message. Cela vous permet d’ajouter un message sur le lockscreen de votre appareil. Le message standard lit “Cet appareil est une propriété volée. Veuillez contacter [votre adresse e-mail] pour organiser son retour en toute sécurité..” Bien que vous puissiez personnaliser cela si vous choisissez.

- Camouflage. Si votre téléphone a été volé, vous ne voudrez peut-être pas que le voleur présumé sache que vous pouvez suivre leurs mouvements. L'activation de Camouflage masque l'icône Prey du tiroir de votre application..

- Fermer à clé. Comme avec ADM, vous pouvez utiliser cette action pour forcer le verrouillage du périphérique (même en cours d'utilisation). Ce dernier ne peut être déverrouillé qu'avec un mot de passe défini dans le panneau Actions Prey..

Si vous souhaitez pouvoir effacer le périphérique, vous devez effectuer la mise à niveau vers l'un des comptes premium..

Prey peut également effectuer ces actions à distance même si vous ne disposez pas d'une connexion Internet active en vous permettant d'envoyer des commandes SMS qui seront vues par l'application et activées. Pour plus de sécurité, vous pouvez également ajouter une authentification à deux facteurs à votre compte Prey. Pour vous éviter d'être bloqué en cas de perte d'un appareil, ils vous fournissent également un code de connexion unique..

Si vous perdez votre téléphone, vous avez la possibilité de le définir comme manquant dans le tableau de bord Prey. Cela active les rapports de l'appareil Prey, qui commence alors à collecter de manière passive les données de l'appareil sur son emplacement, ainsi qu'à prendre des photos en arrière-plan à partir des caméras de votre appareil..

Les comptes gratuits de Prey enregistrent les 20 derniers événements avec des rapports distants de 10 à 20 minutes et peuvent être étendus à 100 événements, à une fréquence de deux minutes dans les comptes premium..

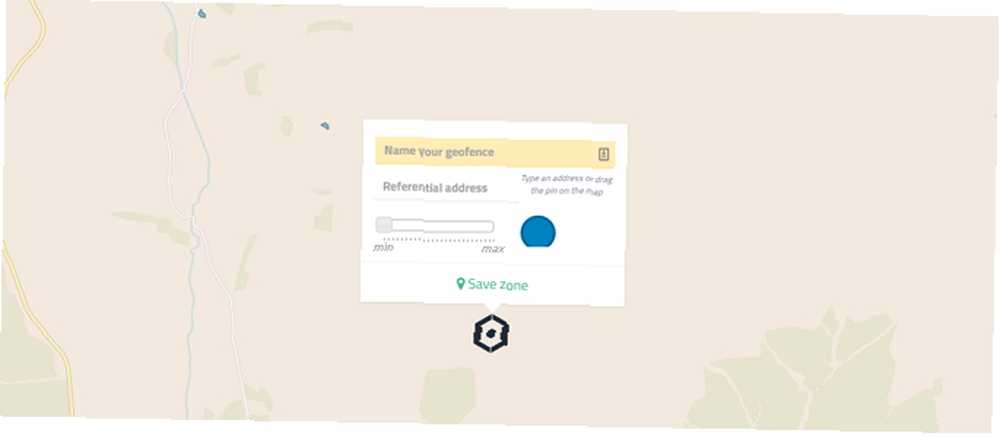

Prey propose également une fonctionnalité de géofencing appelée Zones de contrôle, qui vous permet de définir une géolocalisation. Comment utiliser Geofencing pour améliorer votre confidentialité et votre sécurité. Comment utiliser Geofencing pour améliorer votre confidentialité et votre sécurité. Geofencing utilise le GPS pour définir des limites géographiques. s'avérer très utile dans la gestion de votre sécurité personnelle. afin que vous soyez averti si un périphérique quitte votre zone prédéfinie. Bien que cela s'adresse davantage aux administrateurs de périphériques dans les entreprises, il est disponible sur les comptes gratuits, il est donc ouvert à tous..

Télécharger pour Android: Prey (Free)

Télécharger pour iPhone et iPad: Prey (Gratuit)

Visite: Prey sur le web

Qui utiliserez-vous?

Android Device Manager est une excellente option pour la plupart des utilisateurs d'Android, car il est gratuit et très facile à utiliser. Cependant, les fonctions supplémentaires de Prey, sa capacité à gérer plusieurs appareils sur plusieurs systèmes d’exploitation et sa focalisation sur le vol d’appareils en font un concurrent incontournable à installer, même si vous choisissez de ne pas opter pour le compte premium..

Que choisiras-tu d'utiliser? Avez-vous d'autres suggestions? L'application Find My Phone a-t-elle déjà enregistré votre appareil? Faites-nous savoir dans les commentaires ci-dessous!

Écrit à l'origine par Evan Wondrasek le 31 mai 2010.