Michael Cain

0

2585

290

Vous avez peut-être entendu parler des exploits du jour zéro, des failles de sécurité que les pirates informatiques trouvent dans les applications et les systèmes d'exploitation et qui restent cachés jusqu'à ce qu'ils soient découverts par des professionnels. Ces exploits sont responsables de certaines des cyberattaques et des piratages les plus dévastateurs, et constituent une véritable menace pour vos données et votre vie privée..

Cela peut sembler un scénario désespéré, mais plusieurs options s’offrent à nous si nous souhaitons protéger nos PC et autres matériels contre les exploits du jour zéro. Ici, nous examinons ce que vous pouvez faire pour tenir les pirates informatiques à distance.

Qu'est-ce qu'un exploit de zéro jour?

C'est un terme étrange. comment un exploit peut-il être “jour zéro”? Eh bien, tout cela a à voir avec le sens de “jour zéro”; plutôt que de faire référence à “pas de jours” cela signifie en réalité la période entre l'exploit découvert par des pirates informatiques et la même vulnérabilité découverte par le fournisseur et corrigée. Idéalement, cela ne devrait prendre que quelques jours au maximum, mais en réalité, ces failles de sécurité peuvent être exploitées pendant des mois sans que les développeurs ne prennent des mesures..

Notre guide sur les vulnérabilités «jour zéro» Qu'est-ce qu'une vulnérabilité «jour zéro»? [MakeUseOf explique] Qu'est-ce qu'une vulnérabilité de jour zéro? [MakeUseOf Explains] vous dit à peu près tout ce que vous devez savoir sur les risques.

Autrement dit, si vous utilisez un logiciel qui est ciblé en raison d'un tel exploit, vous avez quelques problèmes. Premièrement, il n’ya aucun moyen de savoir si un exploit à zéro jour est utilisé. Ces vulnérabilités sont gardées secrètes afin que toute personne utilisant ces exploits puisse le faire, dans la plupart des cas, sans être détectée..

Deuxièmement, et c'est peut-être ce qui est le plus inquiétant, une fois que l'exploit a été utilisé et utilisé contre vous, vous n'aurez toujours aucun moyen de savoir jusqu'à ce que quelque chose se produise. Cela peut être une évidence, comme le manque de données personnelles sur votre PC, ou bien pire: le solde de votre compte bancaire est vidé, votre carte de crédit a atteint le maximum de votre… votre identité volée.

Vous ne voulez pas être victime de l'un de ces exploits, mais comme ils sont indétectables, que pouvez-vous faire?

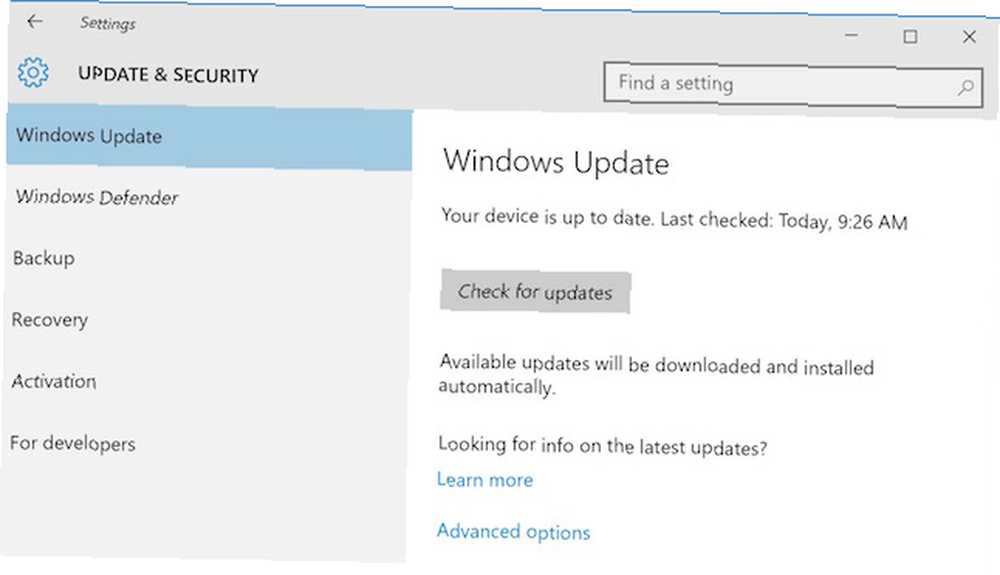

1. Assurez-vous que votre système d'exploitation est mis à jour

Eh oui, c'est encore le vieil marron: si votre système d'exploitation est à jour, vous avez déjà un avantage. Quel que soit le système d'exploitation que vous utilisez, utilisez simplement la méthode habituelle de vérification des mises à jour et, si elles sont disponibles, téléchargez-les et installez-les..

Vous utilisez un ancien système d'exploitation? Eh bien, vous avez des problèmes. MakeUseOf vante les vertus de la mise à niveau à partir de Windows XP depuis un certain temps déjà. Nous sommes donc étonnés d'apprendre qu'à partir de janvier 2016, Windows XP dispose toujours d'une part importante du marché, plus de 11% (11,42% pour être précis). ; Windows 10 a 11,85% et Windows 7 un énorme 52,47%).

Windows XP est pratiquement indéfendable en tant que système d'exploitation. Vous pouvez installer tous les logiciels de sécurité que vous aimez, mais si vous souhaitez vous protéger contre les exploits du jour zéro, les failles du système d'exploitation sont présentes et attendent d'être explorées. Avec plus de correctifs provenant de Microsoft, Et ensuite? Fin de la prise en charge de Microsoft Security Essentials sur Windows XP Et maintenant? Fin de la prise en charge de Microsoft Security Essentials sur Windows XP Lorsque Microsoft a cessé de prendre en charge XP en 2014, ils ont également annoncé que Microsoft Security Essentials ne serait plus disponible, les mises à jour pour les utilisateurs existants n'étant disponibles que pour une durée limitée. Ce temps limité a maintenant…, c'est l'équivalent de rouler dans une vieille voiture rouillée et de prétendre que le bas ne pourrit pas.

Vous utilisez Windows XP? Mise à niveau vers Windows 7 Meilleures options pour Windows XP Mise à niveau vers Windows 7 Meilleures options pour Windows XP Mise à niveau vers Windows 7 Il est temps d'abandonner Windows XP et de passer à un système d'exploitation sécurisé. C'est peut-être votre dernière chance de passer à une version relativement familière de Windows 7. Nous vous montrons comment. (puis sur Windows 10 7 Signs, il est temps pour vous de passer à Windows 10 7 Signs, il est temps pour vous de mettre à niveau vers Windows 10 Nous vous avons donné de nombreuses raisons pour mettre à niveau vers Windows 10. Si vous êtes toujours incertain, vous devriez attendre Jusqu'à ce que vous voyiez les indications que nous avons compilées pour vous ici) dès que vous le pourrez - le nouveau système d'exploitation est beaucoup plus sécurisé 7 façons dont Windows 10 est plus sécurisé que Windows XP 7 façons dont Windows 10 est Plus sûr que Windows XP Même si vous n'aimez pas Windows 10, vous devriez déjà avoir migré depuis Windows XP. Nous vous montrons comment le système d'exploitation, âgé de 13 ans, est maintenant criblé de problèmes de sécurité.. .

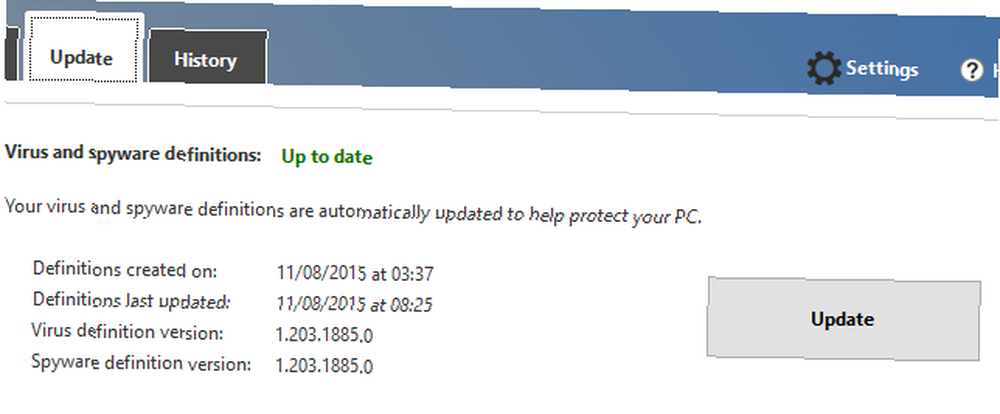

2. Installer un logiciel anti-virus puissant

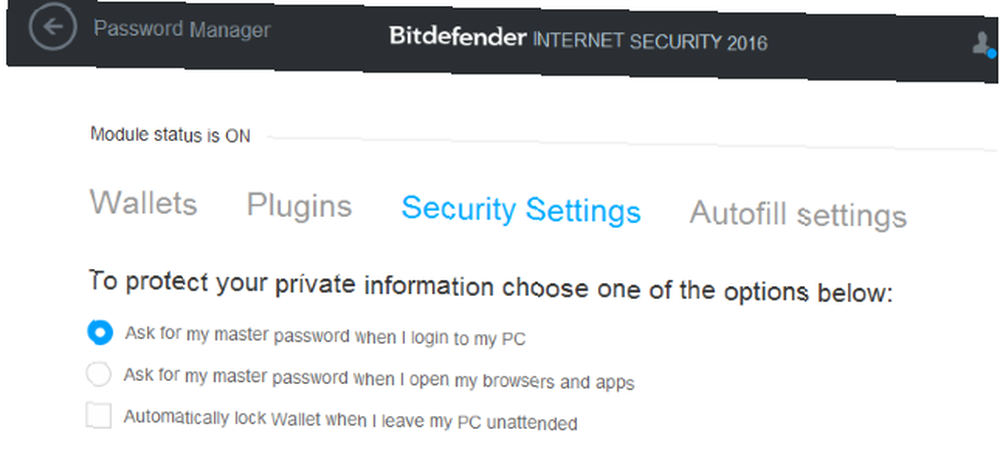

Même si vous utilisez un système d'exploitation mis à jour régulièrement, il ne faut jamais négliger l'importance de le garder en sécurité. Nous avons épousé les vertus des outils antivirus gratuits (AV) 5 Meilleures suites de sécurité Internet gratuites pour Windows 5 Meilleures suites de sécurité Internet gratuites pour Windows Quelle suite de sécurité faites-vous le plus confiance? Nous examinons cinq des meilleures suites de sécurité gratuites pour Windows, qui offrent toutes des fonctionnalités de protection anti-virus, anti-malware et de protection en temps réel. et même regardé les outils qui peuvent être exécutés à partir de votre navigateur 7 Outils antivirus gratuits pour votre navigateur: Analyse des liens avant de cliquer 7 Outils antivirus gratuits pour votre navigateur: Analyse des liens avant de cliquer Cliquez sur Virus, programmes malveillants, sites Web masqués. Des pièges à souris en ligne attendent un pauvre meunier sur lequel cliquer, de sorte que leur ordinateur puisse être ajouté à la collection d'ordinateurs zombies crachant du spam. , mais pour des résultats optimaux, vous devez utiliser une suite audiovisuelle complète, un pare-feu, une analyse en temps réel, une détection de phishing. Comment repérer un courrier électronique de phishing Comment repérer un courrier électronique de phishing Attraper un courrier électronique de phishing est difficile! Les fraudeurs se font passer pour PayPal ou Amazon, tentant de voler votre mot de passe et les informations de votre carte de crédit, leur tromperie est presque parfaite. Nous vous montrons comment détecter la fraude. et un gestionnaire de mot de passe (voir ci-dessous).

Diverses solutions de ce type sont disponibles et une fois que vous avez pris votre décision, 4 éléments à prendre en compte lors de l'achat d'une suite de sécurité 4 éléments à prendre en compte lors de l'achat d'une suite de sécurité McAfee, Kaspersky, Avast, Norton, Panda - tous des grands noms de la sécurité en ligne. Mais comment décidez-vous lequel choisir? Voici quelques questions que vous devez vous poser lors de l'achat d'un logiciel anti-virus. basés sur le budget et les fonctionnalités, ces outils régulièrement mis à jour fourniront une couche de protection supplémentaire, détectant les applications étranges sur votre système.

Dès que les exploits sont découverts et qu'ils n'ont plus le statut «jour zéro», c'est-à-dire que les fabricants d'antivirus sont en mesure de les contrer, votre suite de sécurité sera mise à jour et l'écart sera comblé. Un de nos favoris est Bitdefender 2016 Bitdefender Total Security 2016 Giveaway; Quadricoptère Parrot Bebop avec ensemble Skycontroller! Bitdefender Total Security 2016 Giveaway; Quadricoptère Parrot Bebop avec ensemble Skycontroller! Avec Bitdefender Total Security 2016 maintenant disponible, nous examinons comment elle améliore la version précédente, qu'elle mérite ou non sa position au sommet de la pile de suites de sécurité en ligne pour… .

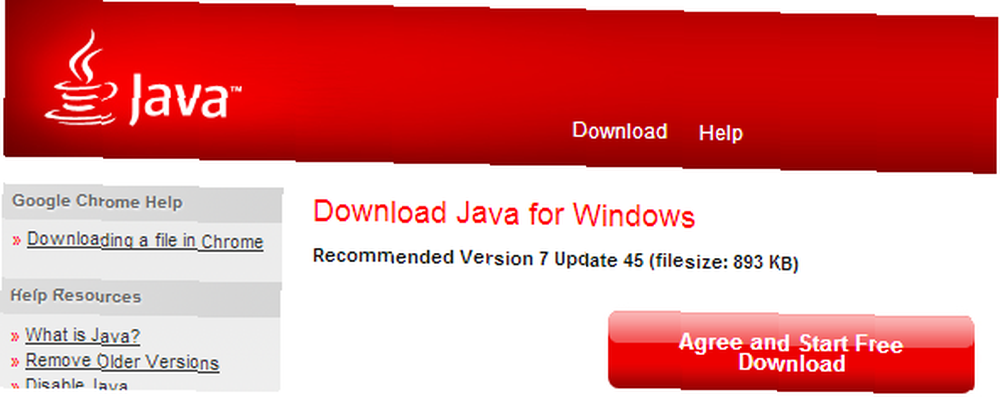

3. Gardez vos applications à jour

Vous devriez toujours mettre à jour votre logiciel. Cela peut être agaçant et frustrant, en particulier s'il s'agit d'une fenêtre contextuelle d'Adobe ou d'Oracle concernant votre programme PDF ou votre environnement virtuel Java (auquel Google a mis fin.) Le Web est juste devenu plus sûr: Google supprime le support pour Java Le Web est juste devenu Plus sécurisé: Google abandonne la prise en charge de Java Si Java était révolutionnaire lors de sa première sortie en 1995, il est clair que Java a perdu de son éclat et que Google est sur le point de ne plus la prendre en charge dans Chrome. Nous vous recommandons de ne pas utiliser Java Unsafe & Should You Disable It. Le plug-in Java d'Oracle est devenu de moins en moins répandu sur le Web, mais il est devenu de plus en plus courant dans le Web. Si Java autorise l'infection de plus de 600 000 Mac ou Oracle…) - mais tant que ces applications sont installées sur votre ordinateur personnel et que les messages sont authentiques, vous devez exécuter les mises à jour..

Ce ne sont pas que ces outils, non plus. Microsoft Office possède une bibliothèque complète de vulnérabilités précédemment découvertes qui ont été exploitées. Prenez le temps de vous assurer que la suite bureautique de Microsoft est régulièrement mise à jour ou changez d'alternative à une alternative moins ciblée à Microsoft Office 9 parmi les meilleures alternatives gratuites et peu coûteuses à Microsoft Office 9 parmi les meilleures alternatives gratuites et à faible coût à Microsoft Office Microsoft Office domine le marché des documents texte, des feuilles de calcul et des diaporamas depuis des années et, pour une bonne raison, c'est l'un des meilleurs. Cependant, il y a un inconvénient et c'est le prix… .

Les jeux vidéo devraient également être mis à jour. Les MMORPG (jeux de rôle en ligne) sont particulièrement susceptibles d'attaques. Par conséquent, tant que vous tenez le tout à jour, ainsi que les services de distribution numérique. 4 Clients de jeux de distribution numérique que vous aimeriez plus que la vapeur [MUO Gaming] 4 Clients de jeux de distribution numérique Vous aimerez peut-être plus que Steam [MUO Gaming] Bien que l'on nous ait appris à adorer tout ce que Gabe Newell de Steam nous reproche, il est très important de vous rappeler que vous avez d'autres options à explorer. Je ne discuterai pas du fait que rien ne vaut la vente annuelle de Steam… vous souscrivez à - vous devriez être capable de maîtriser tous les risques.

Vous lisez probablement ce qui précède du point de vue d'un ordinateur de bureau, mais en réalité, cela s'applique également à votre smartphone et à votre tablette..

4. Utilisez les navigateurs les plus récents et les plus sécurisés

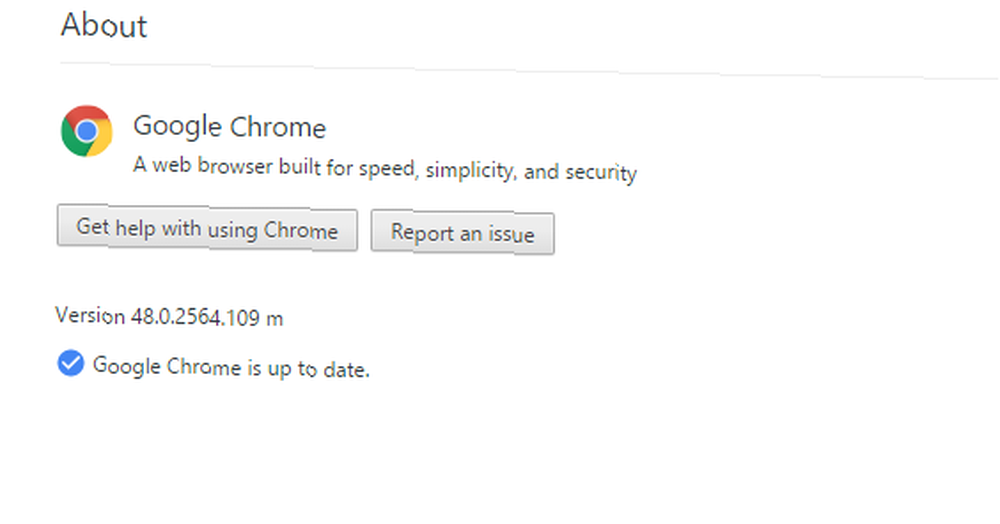

Comme pour la mise à jour des applications, il est important de garder vos navigateurs à jour. Vous devez également vous efforcer d’utiliser les options les plus sécurisées (généralement Google Chrome et Mozilla Firefox, bien que Microsoft Edge gagne du terrain. Une critique de Microsoft Edge par un utilisateur extrêmement dur. Une critique de Microsoft Edge par un utilisateur extrêmement puissant. Ne vous méprenez pas, Je suis un utilisateur acharné de Chrome. Mais ma curiosité a eu raison de moi, alors j'ai franchi le pas et essayé Microsoft Edge. Dans ce domaine).

Trop souvent dans le passé, des vulnérabilités sont apparues dans les navigateurs. Chrome et Firefox ne sont pas à l'abri des exploits, mais le navigateur avec le plus gros problème était Internet Explorer. Si vous utilisez encore IE, il est temps d'arrêter. Une grande sélection de navigateurs compétents et sécurisés est à votre disposition!

Quel que soit le navigateur que vous choisissez, assurez-vous qu'il est mis à jour régulièrement. Ceci est tout aussi important sur les appareils mobiles que sur le bureau.

5. Utiliser un gestionnaire de mots de passe

Pour une raison quelconque, les gestionnaires de mots de passe n'ont toujours pas décollé. Nous avons vu à maintes reprises que les gens ne savaient tout simplement pas comment créer un mot de passe impossible à deviner. Ils sont peut-être trop paresseux ou trop occupés pour changer de “qwerty” 7 façons de créer des mots de passe à la fois sécurisés et mémorables 7 façons de créer des mots de passe sécurisés et mémorables Avoir un mot de passe différent pour chaque service est indispensable dans le monde en ligne actuel, mais il y a faiblesse des mots de passe générés aléatoirement: il est impossible de se souvenir de tous. Mais comment pouvez-vous vous en souvenir… Sinon, ils croient peut-être qu'en choisissant un mot de passe simple, ils bluffent les criminels.

Si vous êtes l'une de ces personnes, j'ai une nouvelle pour vous: les criminels sont les experts en matière de bluff, pas vous.

À la suite de cela, vous devriez utiliser un gestionnaire de mot de passe. Mais pour vous convaincre davantage, les effets d’un exploit zéro jour réussi peuvent être atténués si vous avez utilisé un gestionnaire de mot de passe..

Avec un tel système en place, vous gardez vos mots de passe attachés et cryptés, déverrouillés uniquement à l'aide d'un mot de passe principal. Si un système d'exploitation, une application de bureau, un jeu ou un navigateur est utilisé pour prendre le contrôle de votre ordinateur, vous pouvez au moins avoir la certitude que vos mots de passe ne sont pas accessibles..

Protégez-vous autant que possible

Les exploits du jour zéro peuvent être utilisés contre vous; peut-être qu'ils ont déjà. Peut-être que votre banque, votre compagnie de carte de crédit ou un magasin en ligne que vous utilisez régulièrement a été attaqué et vos coordonnées piratées (vous pouvez vérifier si tel est le cas. Les outils de vérification de compte de courrier électronique piratés sont-ils authentiques ou une arnaque? Les outils de vérification de compte de courrier électronique piratés sont-ils authentiques? Ou une escroquerie? Certains des outils de vérification du courrier électronique faisant suite à la prétendue violation des serveurs de Google n'étaient pas aussi légitimes que les sites Web les reliant auraient pu l'espérer.).

Cependant, tant que vous prenez des mesures pour que tout soit en sécurité chez vous et que votre ordinateur de bureau (et votre appareil mobile) soient entièrement mis à jour, vous devriez absolument rester hors de portée des pirates.

Avez-vous été surpris par un exploit du jour zéro? Identité volée ou données perdues? Parle-nous-en dans les commentaires.