Edmund Richardson

0

5176

305

La nouvelle année approche, et il est temps de faire le bilan de votre vie et de vous préparer pour une année fructueuse à l’avenir. L’une de ces mesures devrait consister à vous assurer que votre sécurité personnelle est à la hauteur. Il est facile de remettre ces choses à plus tard, mais en réservant environ une heure pour un audit de sécurité personnel au début de l'année, vous pouvez être beaucoup plus confiant dans votre sécurité numérique..

Voici 10 étapes à suivre pour tout mettre à jour. La plupart d’entre elles sont applicables sur votre ordinateur, mais si vous pouvez également les utiliser sur votre téléphone, vous devriez.

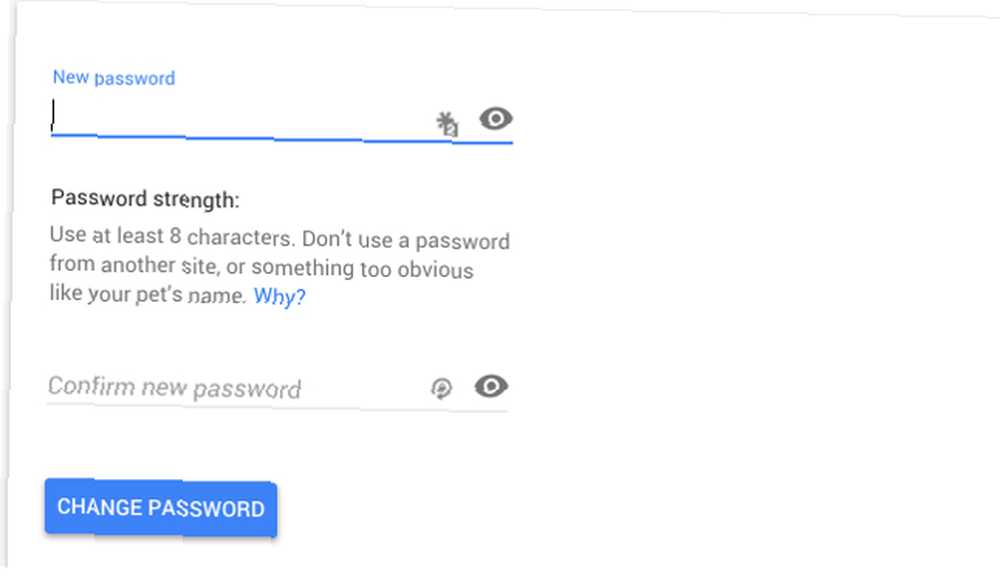

1. Changer vos mots de passe

Oui, tous. Changez-les tous. Cela fait probablement trop longtemps que vous n’en avez plus changé, et il est même probable qu’un certain nombre d’entre elles soient identiques ou très similaires. Il s’agit d’une menace énorme pour la sécurité et il est temps de remédier à la situation. Mais ne vous inquiétez pas, ça ne va pas être aussi difficile que ça en a l'air.

Si vous n'utilisez pas encore de gestionnaire de mot de passe, vous devez en télécharger un immédiatement. J'utilise LastPass Le guide complet pour simplifier et sécuriser votre vie avec LastPass et Xmarks Le guide complet pour simplifier et sécuriser votre vie avec LastPass et Xmarks Bien que le cloud vous permette d'accéder facilement à vos informations importantes où que vous soyez, cela signifie beaucoup de mots de passe à suivre. C'est pourquoi LastPass a été créé. , mais nous avons KeePass Password Safe - Le système de mot de passe crypté ultime [Windows, Portable] KeePass Password Safe - Le système de mot de passe crypté ultime [Windows, Portable] Stockez vos mots de passe en toute sécurité. Complet avec le cryptage et un générateur de mot de passe décent - sans parler des plugins pour Chrome et Firefox - KeePass pourrait bien être le meilleur système de gestion de mot de passe sur le marché. Si vous… et 1Password laissez 1Password pour Mac gérer vos mots de passe et vos données sécurisées Laissez 1Password pour Mac gérer vos mots de passe et vos données sécurisées Malgré la nouvelle fonctionnalité de trousseau iCloud d'OS X Mavericks, je préfère toujours la puissance de gestion de mes mots de passe dans le classique et populaire d'AgileBits 1Password, maintenant dans sa 4ème version. les adhérents à MakeUseOf, aussi. Peu importe lequel vous choisissez; Choisissez-en un et commencez à l'utiliser. Vous aurez seulement besoin de vous souvenir d'un seul mot de passe principal, et l'application vous aidera à générer des mots de passe plus sécurisés. 6 Conseils pour créer un mot de passe indestructible dont vous vous souviendrez 6 Conseils pour créer un mot de passe indestructible que vous pouvez vous rappeler si vos mots de passe ne sont pas uniques et incassable, vous pourriez aussi bien ouvrir la porte d'entrée et inviter les voleurs à déjeuner. A l'avenir. Il est facile à utiliser et renforce considérablement la sécurité. Une évidence.

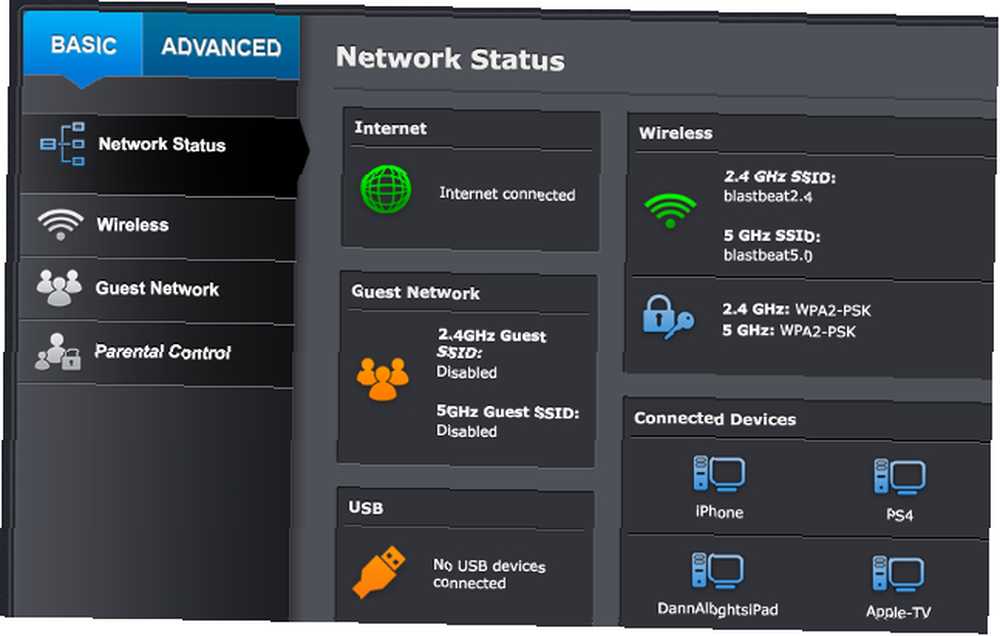

2. Mettez à jour les paramètres de votre routeur

Même si vous vous abstenez de vous connecter à des sites Web importants pendant que vous êtes sur le réseau Wi-Fi public (ce que vous devriez), vous pouvez toujours être vulnérable à la maison. Pourquoi votre routeur pose-t-il un risque pour la sécurité (et comment le corriger?) Pourquoi votre routeur constitue-t-il une sécurité? Risque (et comment le réparer), surtout si vous n’avez pas pris les précautions appropriées pour sécuriser votre routeur domestique. L'utilisation d'un nom de réseau ou d'un mot de passe par défaut ne fait que poser problème.

Heureusement, vous disposez de toutes les informations dont vous avez besoin, de la sécurisation accrue de votre réseau domestique. Comment configurer votre routeur pour sécuriser réellement votre réseau domestique Comment configurer votre routeur pour sécuriser réellement votre réseau domestique Les paramètres par défaut du routeur réseau à risque, ce qui permet à des inconnus en mode libre de presser nadwidth et potentiellement de commettre des crimes. Utilisez notre récapitulatif pour configurer les paramètres standard de votre routeur afin d'empêcher tout accès non autorisé à votre réseau. choisir le meilleur type de cryptage WPA2, WEP et amis: quel est le meilleur moyen de crypter votre réseau Wi-Fi? WPA2, WEP et amis: quel est le meilleur moyen de chiffrer votre réseau Wi-Fi? Lors de la configuration du cryptage sans fil sur votre routeur, vous rencontrerez une variété de termes prêtant à confusion - WPA2, WPA, WEP, WPA-Personnel et WPA-Enterprise. . Si vous avez besoin d’aide supplémentaire pour votre routeur, recherchez un didacticiel en ligne ou publiez des commentaires, nous essaierons de vous aider..

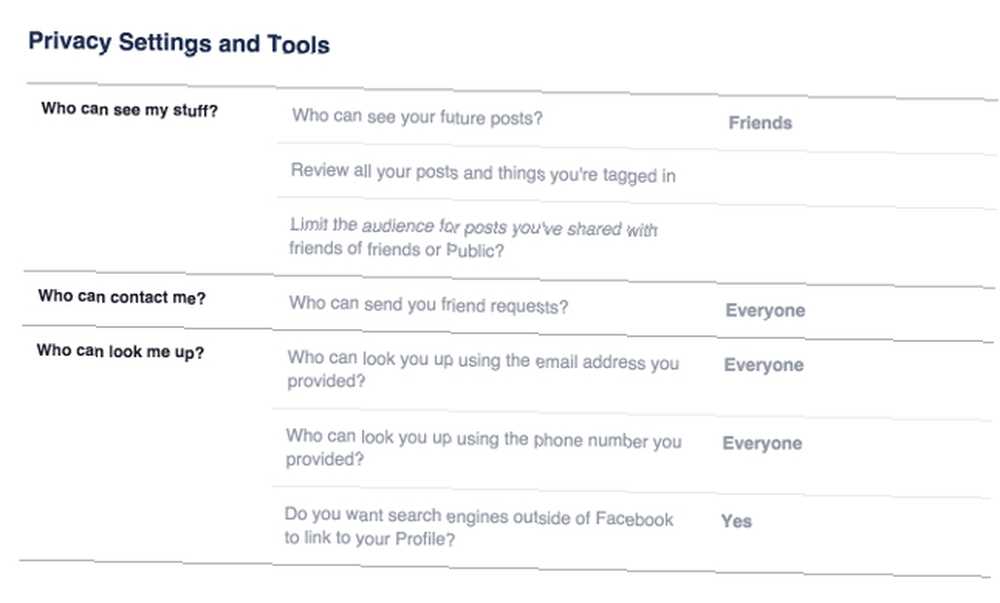

3. Vérifiez vos paramètres de confidentialité des médias sociaux

La confidentialité et la sécurité vont de pair, et le manque de confidentialité de vos comptes de médias sociaux pourrait avoir des effets étonnamment importants. 5 manières dont le manque de confidentialité de Facebook peut vous coûter de l'argent 5 façons dont le manque de confidentialité de Facebook peut vous coûter de l'argent Ignorer l'impact négatif de l'activité de Facebook votre vie financière est une grave erreur, comme beaucoup de gens l’ont découvert récemment. Voici cinq façons dont les actions sur Facebook peuvent vous coûter de l’argent. . Les paramètres diffèrent d’un réseau à l’autre, mais vous devez vous assurer que seuls vos amis peuvent voir vos publications et que les autorisations de vos applications sont à jour (en suivant la procédure décrite ici. Des milliers de données personnelles laissées gratuitement sur Facebook - l’avez-vous? Des milliers de données personnelles Data for Free sur Facebook - Si vous êtes comme des milliers d'autres personnes, vous venez de donner une tonne d'informations personnelles, pour un graphique qui affiche vos mots les plus utilisés sur Facebook. ?), et limiter les informations que vous donnez à vos amis est une bonne chose à faire sur toutes les plateformes sociales.

Vérifiez les paramètres de confidentialité de vos photos Facebook. Paramètres de confidentialité de photo Facebook À propos de paramètres de confidentialité de Facebook photo Comme pour tout ce qui concerne la confidentialité sur Facebook, la gestion des paramètres de confidentialité de vos photos n'est pas toujours facile. Paramètres de sécurité WhatsApp Tout ce que vous devez savoir sur vos paramètres de confidentialité WhatsApp Tout ce que vous devez savoir sur vos paramètres de confidentialité WhatsApp Comme pour tous les outils de communication, la confidentialité est d’une importance capitale. Voici comment protéger votre vie privée lorsque vous utilisez WhatsApp. , examinez vos paramètres Twitter et Instagram et utilisez l'outil de vérification de la confidentialité de Facebook. Protégez-vous avec l'outil de vérification de la confidentialité de Facebook. Protégez-vous avec l'outil de vérification de la confidentialité de Facebook. Facebook a un problème de confidentialité. Ce n'est pas un secret Vous entendez des histoires à ce sujet tous les jours. Pour aider les utilisateurs à mieux comprendre leurs paramètres, Facebook a lancé un nouvel outil appelé Privacy Check-up. pour voir si tout est aussi sécurisé qu'il devrait l'être. Rappelez-vous que tout ce que vous postez est probablement là pour toujours, alors assurez-vous que seules les bonnes personnes vont le voir..

4. Exécuter une analyse antivirus complète

Vous faire avoir un logiciel antivirus, non? Sinon, vous devez l'obtenir immédiatement. Nous avons passé en revue des packages antivirus gratuits exceptionnels. 5 Meilleures suites de sécurité Internet gratuites pour Windows 5 Meilleures suites de sécurité Internet gratuites pour Windows Quelle suite de sécurité faites-vous le plus confiance? Nous examinons cinq des meilleures suites de sécurité gratuites pour Windows, qui offrent toutes des fonctionnalités de protection anti-virus, anti-malware et de protection en temps réel. , et vous a même expliqué comment comparer les différentes options disponibles. Comparez les performances de votre antivirus avec ces 5 principaux sites. Comparez les performances de votre antivirus avec ces 5 principaux sites. Quel logiciel anti-virus doit-il utiliser? Quel est le "meilleur"? Nous examinons ici cinq des meilleures ressources en ligne pour le contrôle des performances anti-virus, afin de vous aider à prendre une décision éclairée. . Dans la plupart des cas, il sera difficile d’en obtenir un qui soit mauvais. Il suffit donc de télécharger l’un des paquets les plus connus et de le rendre opérationnel (si vous ne voulez même pas y penser, optez pour Avira)..

Une analyse complète doit analyser tous les fichiers de votre ordinateur pour vous assurer qu’aucun programme malveillant ne se cache nulle part. Cela prendra probablement plusieurs heures, vous pouvez donc l'exécuter du jour au lendemain. Si l’analyse présente quelque chose, votre application antivirus devrait vous dire exactement quoi faire..

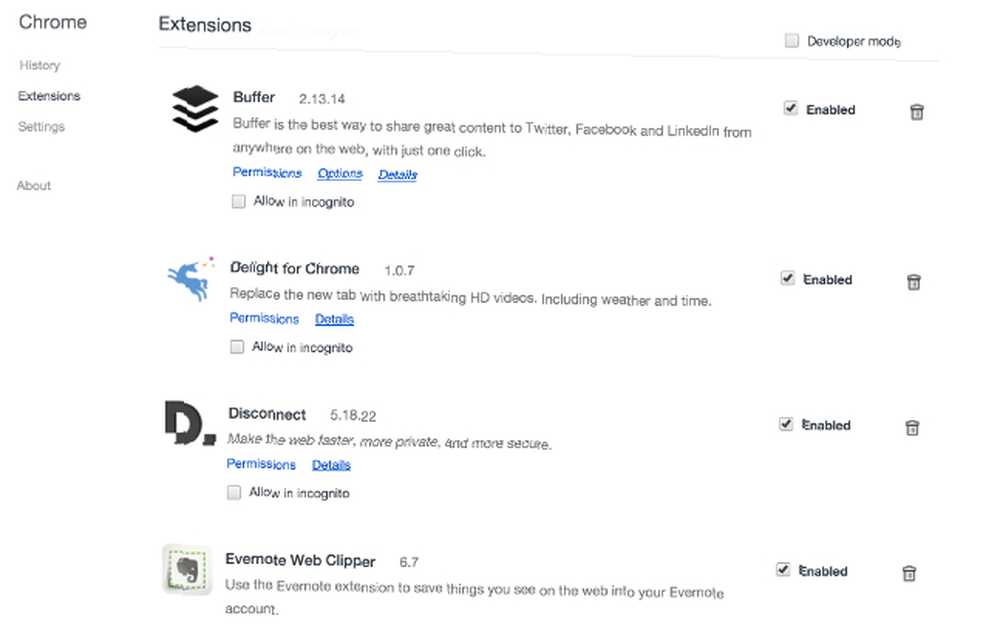

5. Rechercher des applications et des extensions inconnues.

Certains logiciels malveillants s'introduiront dans votre ordinateur par le biais de publicités ou de courriels infectés, mais il y a de bonnes chances que vous en ayez téléchargés par accident également. Débarrassez-vous de «Gardien de la protection des publicités» «Débarrassez-vous de façon permanente de« Gardien de la sécurité ». Certains logiciels malveillants refusent simplement de mourir. Si votre ordinateur a été infecté par Browser Warden, il est temps d'y mettre un terme. Voici comment s'en débarrasser, de manière permanente. et vous pourriez avoir une barre d 'outils gratuite 4 Barres d' outils du navigateur gênantes et comment s'en débarrasser 4 Les barres d 'outils du navigateur gênantes et Comment s'en débarrasser, les barres d' outils du navigateur ne semblent tout simplement pas disparaître. Examinons quelques nuisances courantes et expliquons comment les supprimer. ou une extension de coupon qui collecte des données vous concernant tout en affichant une quantité folle d'annonces.

Consultez la liste des applications de votre ordinateur et supprimez celles dont vous ne vous souvenez pas ayant donné l’autorisation d’installer (vous pouvez probablement supprimer un groupe fait installer aussi pour économiser de l’espace). Il en va de même des extensions de navigateur, quel que soit le navigateur que vous utilisez - extensions de navigateur malveillantes 4 Extensions de navigateur malveillantes aidant les pirates à cibler leurs victimes 4 extensions de navigateur malveillantes aidant les pirates à cibler leurs victimes Vous auriez tort de penser que toutes les extensions de navigateur sont conçu pour vous aider. Que les extensions exploitent des vulnérabilités ou envoient des données à des pirates, il est temps d'être vigilant sur la façon dont vous améliorez votre navigateur. sont là-bas, et vous devez être à l'affût pour eux.

6. Exécuter vos mises à jour

Les logiciels obsolètes facilitent l’accès d’un pirate informatique à votre ordinateur ou à votre téléphone. Lorsque les entreprises publient des correctifs de sécurité, elles ne les publient pas toujours pour les anciennes versions de leurs logiciels. Si vous utilisez une version non prise en charge, vous pourriez être vulnérable..

Alors lancez vos mises à jour. Votre système d'exploitation, vos applications, votre navigateur et ses extensions, votre téléphone - tout. Si vous ne l'avez pas fait depuis très longtemps, cela pourrait prendre un certain temps, mais cela en vaut la peine et le peu d'efforts que cela prend. Vous serez peut-être nerveux d'avoir à réapprendre à travailler votre ordinateur si les choses se présentent et d'agir différemment, mais c'est mieux que d'avoir votre compte bancaire vidé lorsque quelqu'un saisit votre mot de passe.

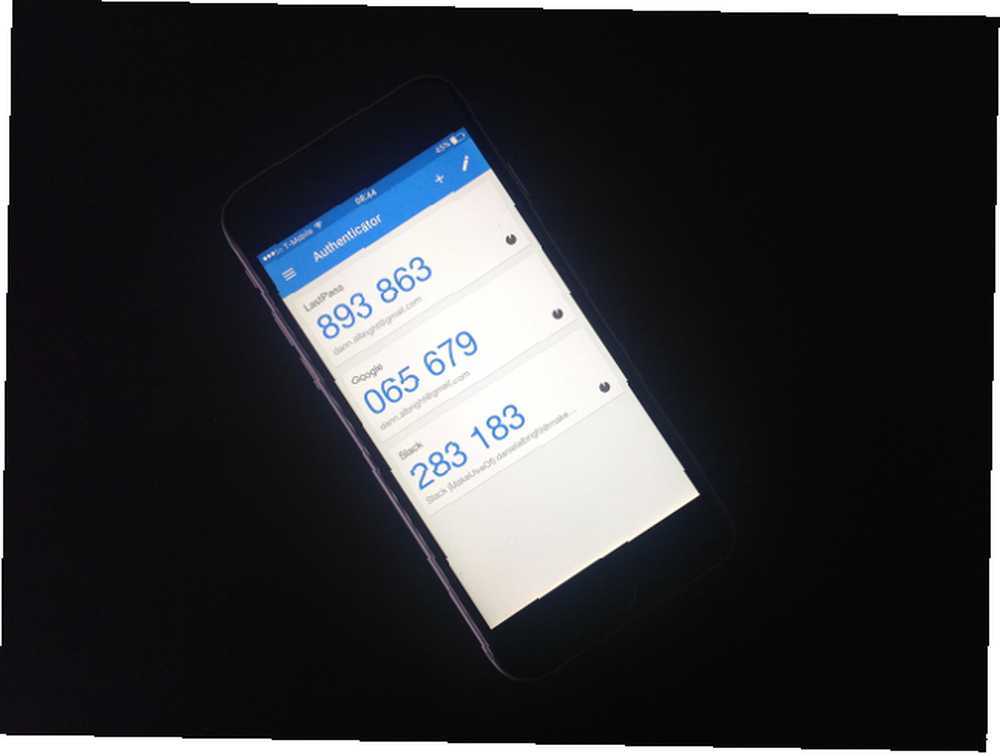

7. Activer l'authentification à deux facteurs

Lorsque vous vous connectez à un site ou à une application avec un mot de passe, il s'agit d'une authentification à un facteur. Authentification à deux facteurs Verrouillez ces services maintenant avec une authentification à deux facteurs Verrouillez ces services maintenant avec une authentification à deux facteurs L'authentification à deux facteurs est le moyen intelligent de protéger vos comptes en ligne. Examinons quelques-uns des services que vous pouvez verrouiller avec une meilleure sécurité. nécessite une autre information de votre part. Cette information est généralement un code numérique qui est envoyé à votre téléphone via un message texte ou une application - il suffit de regarder le code, de le saisir sur le site et vous y êtes. Oui, cela demande plus d'effort. Mais c'est aussi façon plus sécurisé.

Si rien d'autre, veillez à protéger vos comptes Google et tout autre compte de messagerie avec une authentification à deux facteurs. Il y aura des moments où vous souhaiteriez ne pas l'avoir allumé (généralement parce que vous devez mettre Netflix en pause pour retrouver votre téléphone), mais cela réduit considérablement les chances que quelqu'un puisse accéder à vos comptes..

8. Désactiver le suivi

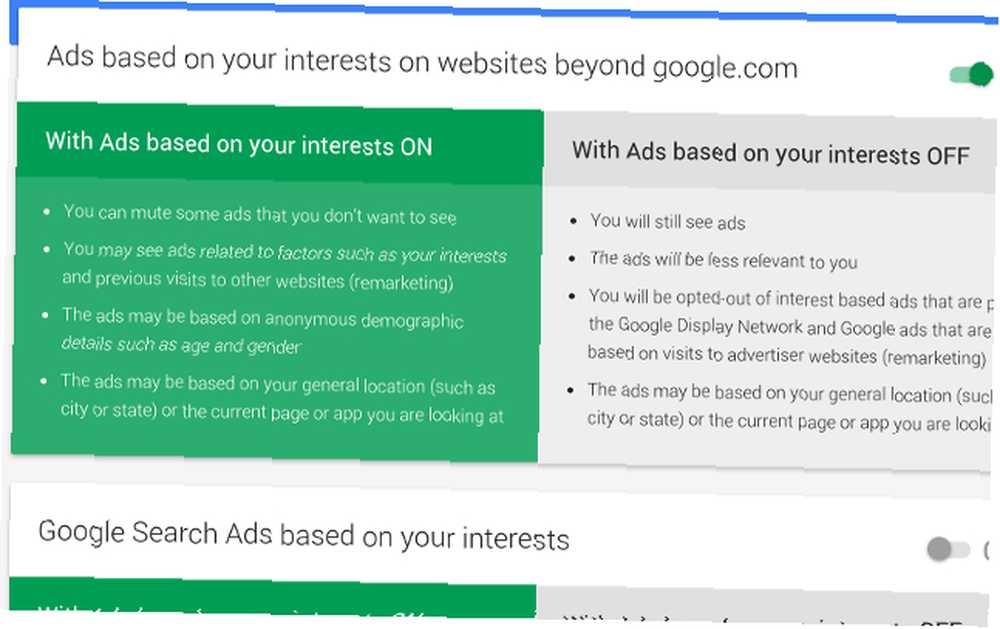

Des tonnes de sites et de services permettent de savoir où vous allez et ce que vous faites en ligne. Le principal coupable est Google, surtout si vous utilisez plusieurs de leurs services (Gmail, Google Agenda, Google Talk, Hangouts, Drive, etc.). Heureusement, nous avons un tutoriel sur la façon de ne plus donner autant d’informations personnelles aux utilisateurs de Google Android: Comment arrêter de donner autant d’informations personnelles aux utilisateurs de Google Android: Comment arrêter de donner autant d’informations personnelles aux utilisateurs de Google Android, par défaut, donnez Google beaucoup d'informations. Voici comment sortir de ce piège. et c'est un très bon point de départ.

Mais examinez également les paramètres de compte d'autres sites Web. Vous constaterez probablement qu'ils vous suivent également pour diverses raisons (généralement pour vous présenter des annonces). Plus vous empêcherez plus de sites de le faire, mieux ce sera. L'utilisation de l'extension de navigateur Disconnect vous aidera à découvrir qui vous suit et à essayer d'y mettre fin..

9. Sécurisez vos périphériques portables et Smart Home

La technologie portable a explosé au cours des dernières années, avec un grand nombre d'appareils mis sur le marché et de plus en plus populaires. Malheureusement, beaucoup de ces appareils portables peuvent constituer une menace pour la sécurité. Consultez notre article sur la sécurisation de vos périphériques vestimentaires. Comment faire pour empêcher votre matériel vestimentaire de devenir une menace à la sécurité. Comment faire pour empêcher votre matériel vestimentaire de devenir une menace pour la sécurité.

Les appareils domestiques intelligents peuvent également présenter un risque - vos caméras IP peuvent fournir un accès visuel à votre domicile, les dispositifs de sécurité pourraient être piratés et toutes sortes d’autres dégâts pourraient être causés si un pirate informatique accédait à votre réseau domestique. Tenez compte de ces préoccupations de sécurité. 5 Problèmes de sécurité à prendre en compte lors de la création de votre maison intelligente. 5 Problèmes de sécurité à prendre en compte lors de la création de votre maison intelligente. De nombreuses personnes tentent de connecter autant de domaines de leur vie que possible au Web, mais beaucoup ont exprimé de réelles préoccupations concernant la sécurité de ces espaces de vie automatisés. . Comme pour tout le reste, choisir des mots de passe forts et un cryptage est crucial.

10. Restez informé

C'est grand. Vous devez vraiment commencer à rester informé des menaces à votre sécurité et à votre vie privée. Nous faisons de notre mieux pour vous tenir au courant des événements majeurs ici, mais d'autres sites publient des mises à jour quotidiennes sur ce qui se passe dans le monde de la cybersécurité. Il vaut la peine de les consulter régulièrement ou de les suivre sur les médias sociaux pour obtenir les dernières informations sur les menaces..

Pour commencer, consultez ces 10 blogs de sécurité Alerte Rouge: 10 blogs sur la sécurité informatique à suivre aujourd’hui Alerte Rouge: 10 blogs sur la sécurité informatique à suivre aujourd’hui La sécurité est une partie cruciale de l’informatique et vous devez vous efforcer de vous informer et de rester à jour. . Vous aurez envie de consulter ces dix blogs de sécurité et les experts en sécurité qui les écrivent. . À tout le moins, vous devriez les vérifier de temps en temps pour voir s’ils signalent tout ce qui pourrait vous affecter (vous pouvez toujours vous inscrire à leur newsletter et utiliser Unroll.me pour ne pas encombrer votre boîte de réception. 4 Astuces de désencombrement pour les newsletters si vous ne voulez pas les jeter 4 conseils de désencombrement pour les newsletters si vous ne voulez pas les mettre au rebut sais que c’est beaucoup, il est temps de passer à l’action). Et, bien sûr, continuez à lire Security Matters ici sur MakeUseOf!

Faites de 2016 une année sûre

Je sais que les étapes ci-dessus semblent représenter une énorme charge de travail, mais si vous vous contentez de vous asseoir et de les faire, cela ne devrait pas prendre trop de temps. Et si vous suivez ce que vous devriez faire de toute façon - analyses antivirus, modification des mots de passe, suivi des fuites de mots de passe - la prochaine fois ne prendra pas autant de temps..

Engageons tous à être un peu plus en ligne en ligne en 2016 et limitons les risques au minimum. Allez-vous effectuer un audit de sécurité personnelle cette année? Que comptez-vous faire pour minimiser les menaces cette année? Partagez vos pensées ci-dessous!

Crédits image: Bloomua via Shutterstock.com, LDprod via Shutterstock.com.