Peter Holmes

0

4357

194

Un réseau privé virtuel Qu'est-ce qu'un tunnel VPN et comment en configurer un? Qu'est-ce qu'un tunnel VPN? Comment configurer un est un outil très utile pour protéger votre vie privée et rester anonyme en ligne. Les VPN fonctionnent en transmettant votre connexion Internet à un autre ordinateur (appelé un “point de terminaison), en utilisant un tunnel crypté. Cela signifie que toute personne située entre votre ordinateur et le système d'extrémité est incapable de voir ce que vous faites. Cela signifie également que vous êtes déguisé en point de terminaison de tous les ordinateurs auxquels votre machine est connectée. Mettre tout simplement, il cache ton adresse IP.

Mais une vulnérabilité récemment découverte par Perfect Privacy dans de nombreux fournisseurs de VPN met en doute ce dernier point. Cette faille de sécurité pourrait potentiellement amener des personnes à perdre leur anonymat lors de l’utilisation de VPN. Voici comment.

La vulnérabilité

Alors, comment se passe l'attaque (qui a été surnommée “Port Fail”) travail? Eh bien, premièrement, quelques conditions doivent être remplies.

Premièrement, le fournisseur de réseau privé virtuel (VPN) et l'attaquant doivent activer le transfert de port. C'est ici que l'adresse IP et le numéro de port changent pendant que le paquet traverse le réseau. Pour en savoir plus sur ce sujet, consultez notre article sur la traduction d'adresses réseau Qu'est-ce que la traduction d'adresses réseau (NAT) et comment ça marche? Qu'est-ce que la traduction d'adresses réseau (NAT) et son fonctionnement? (NAT). L'attaque fonctionne toujours si la victime n'a pas activé la redirection de port.

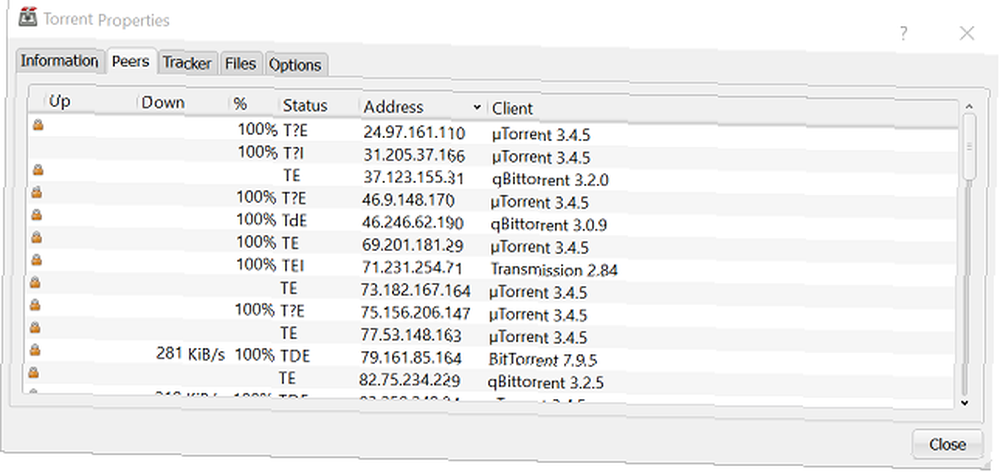

L’attaquant doit également disposer d’un compte avec le réseau VPN ciblé et connaître l’adresse IP du point de terminaison VPN utilisé par l’utilisateur. Cela peut être trouvé en regardant un essaim BitTorrent (tous les pairs connectés à un seul torrent), ou en surveillant un IRC.

Ensuite, l’attaquant se connecte au même point de terminaison VPN que la victime et attend qu’ils visitent une page Web malveillante sous le contrôle de l’attaquant. Cela peut souvent être accompli en intégrant la page Web dans un site légitime, sous forme d'image hébergée sur le serveur Web ou d'iFrame. De là, il devient possible de déduire la véritable adresse IP de la personne ciblée.

Qui a été touché

Certains des plus grands noms dans les VPN ont été affectés par cette vulnérabilité. Cela incluait Ovpn.to, nVPN et l'accès Internet privé (PIA). Tous ont été informés de la vulnérabilité avant qu'elle ne soit divulguée et ont été en mesure de publier un correctif avant que cela ne soit rendu public. S'adressant à TorrentFreak, l'accès Internet privé a déclaré:

“Nous avons implémenté des règles de pare-feu au niveau du serveur VPN pour bloquer l’accès aux ports transférés à partir des adresses IP réelles des clients. Le correctif a été déployé sur tous nos serveurs dans les 12 heures suivant le rapport initial.”.

PIA a également remis à Perfect Privacy une prime de 5 000 USD pour les bogues en reconnaissance de leurs efforts et du fait qu’elle a révélé la vulnérabilité de manière responsable. Dans le passé, nous avons beaucoup écrit sur l'éthique de la divulgation des vulnérabilités. Divulgation complète ou responsable: divulgation des vulnérabilités de sécurité Divulgation complète ou responsable: divulgation des vulnérabilités de sécurité ils ont signalé aux développeurs, et comment les pirates informatiques découvrent-ils les vulnérabilités qu’ils peuvent exploiter? , et comment il est presque toujours préférable d'informer le fournisseur avant de publier la vulnérabilité dans l'état sauvage.

Bien sûr, il existe des milliers de fournisseurs de VPN. Bien que certains aient publié des correctifs, il est probable que beaucoup d’autres ne l’ont pas encore fait..

Pourquoi c'est important

Les gens utilisent les VPN pour diverses raisons. 8 instances que vous n’utilisiez pas mais qui auraient dû être: la liste de contrôle VPN 8 instances que vous n’utilisiez pas mais qui auraient dû être: la liste de contrôle VPN Si vous n’avez pas déjà envisagé de souscrire à un VPN pour sécuriser votre vie privée, le moment est venu. . Beaucoup de gens les utilisent pour vaincre les restrictions géographiques. Guide ultime pour regarder la télévision en ligne avec accès Internet privé. Guide ultime pour regarder la télévision en ligne avec accès Internet privé. Les réseaux privés virtuels (VPN) vous permettent de transférer le trafic de votre réseau à travers un tunnel crypté. pour masquer votre identité et pour naviguer sur Internet en toute sécurité lors de l’utilisation de points d’accès publics. sur les sites de télévision sur Internet. Certains les utilisent pour sécuriser leurs communications tout en utilisant un point d'accès public Wi-Fi. D'autres les utilisent pour contourner la censure et la surveillance du gouvernement ou pour télécharger illégalement des films et de la musique sans se faire poursuivre..

Pour ceux de cette dernière catégorie, la découverte de cette vulnérabilité sera un réel sujet de préoccupation. Comme toujours, votre seule véritable option est de voter avec votre portefeuille et de vous abonner à un fournisseur de réseau privé virtuel dont la vulnérabilité a été confirmée..

Personnellement, je suis un grand fan de Private Internet Access. Sécurisez votre activité de navigation avec un accès Internet privé. VPN [Giveaway] Sécurisez votre activité de navigation avec un accès Internet privé. VPN [Giveaway] Nous vous offrons 10 comptes d'accès Internet privé valables pour un année! Lisez notre guide puis rejoignez le concours! , et les recommanderais n'importe quel jour de la semaine. Pour un aperçu plus détaillé du marché, consultez notre liste des meilleurs services VPN. Il existe également des services VPN gratuits.

Restez en sécurité

Lorsque vous utilisez un VPN, vous pouvez faire peu de choses pour améliorer votre vie privée. Tout d’abord, vous pouvez configurer votre ordinateur pour qu’il protège contre les fuites DNS. Comment les fuites DNS peuvent détruire l’anonymat lors de l’utilisation d’un VPN, et comment les arrêter. Les fuites DNS peuvent détruire l’anonymat lors de l’utilisation d’un VPN et comment les arrêter lorsque vous essayez rester anonyme en ligne, un VPN est la solution la plus simple, en masquant votre adresse IP, votre fournisseur de services et votre emplacement. Mais une fuite de DNS peut saper totalement l'objectif d'un VPN…, ce qui peut nuire à votre anonymat. En outre, pensez à désactiver JavaScript (qu'est-ce que JavaScript? Qu'est-ce que JavaScript? Internet peut-il exister sans elle? Qu'est-ce que JavaScript? Internet peut-il exister sans elle? JavaScript est l'une de ces choses que beaucoup considèrent comme acquise. Tout le monde l'utilise. ) afin de se défendre contre les attaques de Canvas Fingerprinting, Fingerprinting vous suivra partout où vous irez. Voici pourquoi vous devriez être inquiet Les empreintes digitales sur toile vous suivront partout où vous irez. Voici pourquoi vous devriez être inquiet. Cela vaut la peine de souligner que cela peut avoir un effet défavorable sur votre expérience de navigation, et de nombreux (y compris James Bruce; notre directeur Web) déconseillent de le faire AdBlock, NoScript & Ghostery - Le Trifecta Of Evil Du mal Au cours des derniers mois, j'ai été contacté par un bon nombre de lecteurs qui ont eu des problèmes pour télécharger nos guides, ou pourquoi ils ne peuvent pas voir les boutons de connexion ou les commentaires ne se chargent pas; et en… .

Avez-vous d'autres stratégies pour améliorer votre vie privée lorsque vous utilisez un VPN? Parlez-moi d'eux dans les commentaires ci-dessous.

Crédit d'image: Racks de serveur par Oleksiy Mark via Shutterstock