Mark Lucas

0

2315

414

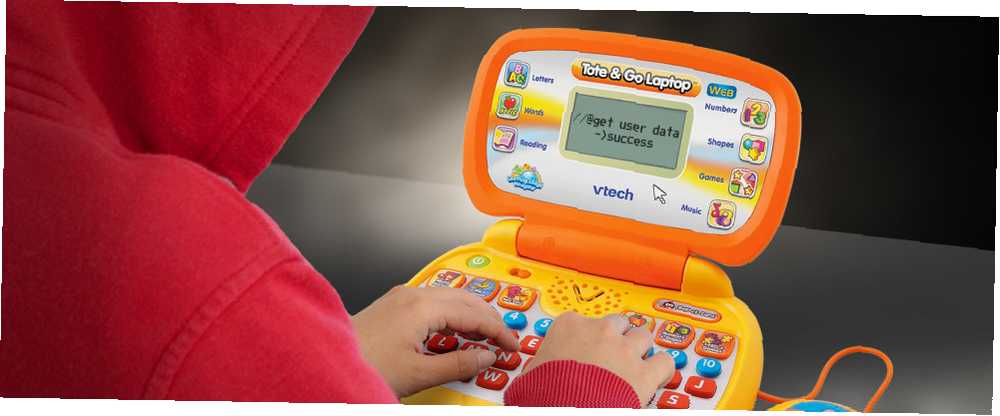

C'est une période tumultueuse pour les fournisseurs de produits d'apprentissage électronique pour enfants, VTech. La société basée à Hong Kong a annoncé des projets d'acquisition d'un concurrent du marché direct Dépasser pour 72 millions de dollars, élargissant considérablement leur part de marché et se positionnant comme l’un des principaux développeurs et fournisseurs de produits d’apprentissage électronique pour enfants. Malheureusement, la semaine n'a pas continué comme prévu.

VTech a mis à jour ses termes et conditions à la suite d'un piratage important en 2015, en transférant de manière flagrante le fardeau de la responsabilité aux parents et aux personnes qui s'en occupent sans réfléchir..

Qu'ont-ils changé? Qu'ont-ils sécurisé? Que devriez-vous faire?

Qu'est-il arrivé à VTech?

VTech a été piraté en novembre dernier VTech se fait pirater, des prises casque Apple Hates… [Tech News Digest] VTech se fait pirater, des prises casque Apple Hates… [Tech News Digest] Les pirates exposent les utilisateurs de VTech, Apple envisage de retirer la prise casque, les lumières de Noël peuvent ralentir votre Wi-Fi, Snapchat se couche avec (RED) et se souvient de The Star Wars Holiday Special. , l’attaquant qui exploite les données de plus de 4 millions de comptes adultes et de plus de 6 millions de comptes enfants. Le piratage a exposé les données personnelles. Cinq façons de garantir la sécurité de vos données personnelles. Cinq façons de garantir la sécurité de vos données personnelles. Vos données, c'est vous. Qu'il s'agisse d'une collection de photographies que vous avez prises, d'images que vous avez développées, de rapports que vous avez écrits, d'histoires que vous avez imaginées ou de musiques que vous avez rassemblées ou composées, cela raconte une histoire. Protege le. de chaque compte compromis, y compris les noms, adresses électroniques, mots de passe, questions et réponses secrètes, adresses IP, adresses postales et historiques de téléchargement. Learning Lodge, la base de données de la boutique d'applications de VTech, Learning Lodge, a également été compromise..

À partir de là, les données, notamment les journaux de discussion, les fichiers audio personnels et les photographies, ont été compromises, beaucoup appartenant directement aux enfants utilisant les appareils..

Les vulnérabilités

Le piratage a été initialement exposé par Lorenzo Bicchierai, écrivant pour le magazine technologique du magazine Vice Carte mère publication. Après la publication de l'article initial, Bicchierai a été contacté par l'individu qui prétendait avoir effectué le piratage. Celui-ci a fourni des photographies sensibles au journaliste pour vérification..

Bicchierai a ensuite invité Troy Hunt, spécialiste de la sécurité de l’information, à analyser les données fournies pour confirmer si la fuite était légitime, plutôt qu’un canular. Après confirmation, Hunt a ensuite disséqué les données et publié les détails des vulnérabilités affectant VTech. Hunt a découvert que les vulnérabilités étaient atroces.

Les failles de référence des objets signifiaient que les utilisateurs pouvaient facilement accéder aux comptes d’autres personnes en passant par les URL. Le système hôte dans son ensemble était extrêmement sensible à toute forme d’injection SQL. Il y avait:

“Pas de SSL partout… Toutes les communications se font via des connexions non cryptées, y compris lorsque les mots de passe, les détails des parents et les informations sensibles sur les enfants sont transmis..”

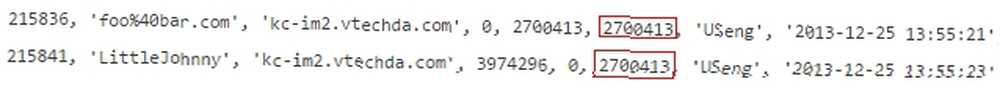

Il a également trouvé des mots de passe “crypté” avec un hachage MD5 simple, sans salage, ni même avec la vue d'un algorithme de hachage avancé, ce qui signifie que toute personne ayant des compétences informatiques même légèrement avancées risque de les craquer en peu de temps.

De plus, les questions et réponses secrètes étaient stockées en texte clair, sans aucune mesure de sécurité supplémentaire. Hunt a également noté la mauvaise qualité des questions de sécurité, telles que “Quelle est votre couleur préférée?” ou “Où êtes-vous né?” et d'autres informations également simples à découvrir.

Utilisateurs enfants

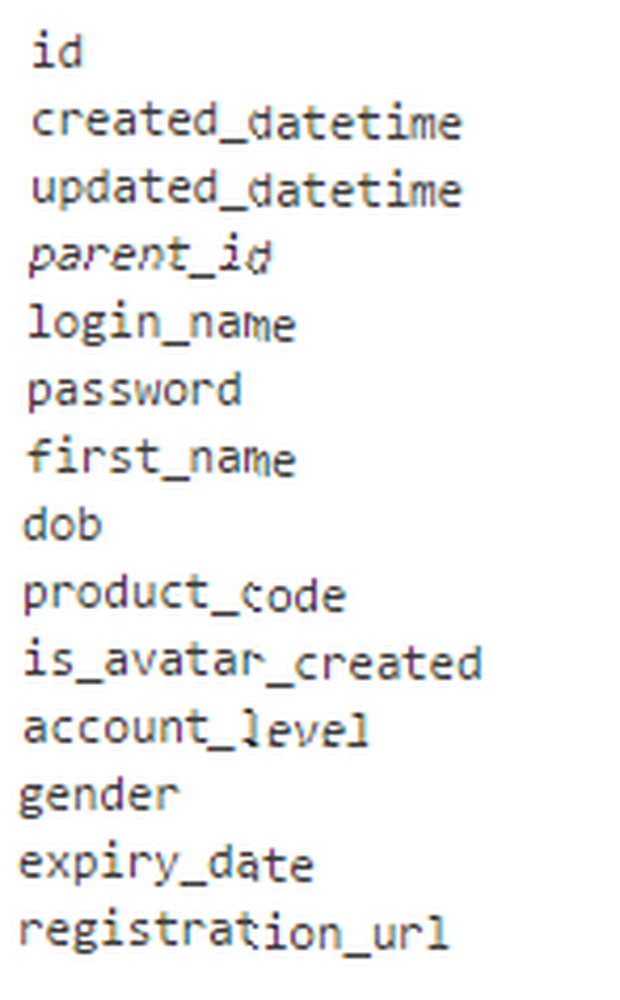

Une fois qu'un parent a créé son compte adulte, des comptes enfants peuvent être créés. Chaque compte enfant est directement lié au compte adulte, et il peut ajouter son propre avatar, sa date de naissance et son sexe..

Les données sont ensuite stockées dans une table à référence automatique à l'aide d'un “parent_id” pour lier les deux comptes ensemble, comme suit:

Les données sont ensuite stockées dans une table à référence automatique à l'aide d'un “parent_id” pour lier les deux comptes ensemble, comme suit:

Cela signifie qu'avec les données supplémentaires sécurisées dans la violation, chaque enfant pourrait être simplement mis en correspondance avec son parent, en révélant son adresse ainsi que de nombreuses autres informations personnelles..

Changer les conditions

Comme nous sommes souvent confrontés à de longs accords utilisateur, déclarations de confidentialité, modifications des termes et conditions de sites Web, jeux, services, etc., nous sommes tous devenus un peu blasés du langage utilisé. Je ne peux absolument pas compter le montant de T & C sur lequel j'ai cliqué, et je me demande si, à un moment donné, j'ai signé mon âme.

Vous penseriez peut-être que la réponse standard à une violation de données majeure est de savoir pourquoi les entreprises gardent un secret secret pourrait être une bonne chose. Pourquoi les entreprises gardent secret un secret pourrait être une bonne chose Avec autant d'informations en ligne, nous nous inquiétons tous des violations potentielles de la sécurité. Mais ces violations pourraient être tenues secrètes aux États-Unis afin de vous protéger. Cela semble fou, alors qu'est-ce qui se passe? est une enquête approfondie sur toutes les lacunes en matière de sécurité, accueillant peut-être les travaux déjà effectués par des professionnels de la sécurité de l'information qui tentent de protéger les données sensibles relatives aux enfants.

Pas pour VTech.

Au lieu de cela, ils ont mis à jour leurs termes et conditions avec une terminologie clairement peu recommandable. Dans une section intitulée Limitation de responsabilité, termes lus:

“Vous reconnaissez et acceptez que toute information que vous envoyez ou recevez pendant votre utilisation du site ne soit pas sécurisée et puisse être interceptée ou ultérieurement acquise par des tiers non autorisés.”

Je suis désolé. Quelle? L'utilisateur accepte de ne pas être en colère ou de tenir l'entreprise responsable si elle se fait pirater à nouveau? En 2016, il est impossible pour une entreprise de promouvoir de manière responsable une forme quelconque d'appareil en réseau qui peut faire porter le fardeau de la responsabilité à ses utilisateurs dans un scénario où ils recherchent activement des informations sensibles..

Absolu?

En aucune façon. Même avant leurs manigances fondées sur des termes et conditions, le bureau du Commissaire à l'information du Royaume-Uni enquêtait sur la violation de données Tenez-vous au courant des dernières fuites de données - Suivez ces 5 services et flux Tenez-vous au courant des dernières fuites de données - Suivez ces 5 services et fils, le long avec plusieurs États américains. De même, immédiatement après la violation, le Commissaire à la protection de la vie privée de Hong Kong, Stephen Wong, a confirmé que son bureau avait lancé une “vérification de la conformité” sur VTech pour évaluer si l'entreprise avait adhéré aux principes de sécurité de base.

Au moment d'écrire cet article, le Bureau des commissaires à l'information du Royaume-Uni a confirmé que les nouvelles conditions d'utilisation contreviendraient à la législation britannique en vigueur, indiquant:

“La loi stipule clairement que ce sont les organisations qui traitent les données personnelles des personnes qui sont responsables de la sécurité de ces données.”

Que devrais tu faire?

Honnêtement, il a été prouvé que VTech avait considérablement remanié son opération de sécurité, n'utilisez pas leurs produits, y compris leur site web.

À l’avenir, avant d’acheter un jouet pour enfants en réseau, il serait prudent de lancer un rapide “[nom du produit / nom de l'entreprise] + sécurité” rechercher, ou vous pouvez essayer “[nom du produit / nom de l'entreprise] + piratage / violation de données.” Chacune de ces combinaisons illustrera rapidement la sécurité du produit que vous êtes sur le point de donner à votre enfant..

Des violations de sécurité vont se produire 3 Risques pour vos données personnelles lors de votre séjour dans un hôtel 3 Risques pour vos données personnelles lors de votre séjour dans un hôtel Rester dans un hôtel peut s'avérer dangereux pour la sécurité de vos données. Si vous ne voulez pas que votre prochain voyage se transforme en cauchemar d'usurpation d'identité, voici quelques points à garder à l'esprit. . Nous vivons dans un monde massivement numérisé, partageant des informations sensibles. Cinq manières de garantir la sécurité de vos données personnelles. Cinq manières de garantir la sécurité de vos données personnelles. Vos données, c'est vous. Qu'il s'agisse d'une collection de photographies que vous avez prises, d'images que vous avez développées, de rapports que vous avez écrits, d'histoires que vous avez imaginées ou de musiques que vous avez rassemblées ou composées, cela raconte une histoire. Protege le. sur un très grand nombre de sites. Cependant, nous n'avons pas à nous lancer dans la ligne de mire. Online Banking Safe? La plupart du temps, mais voici 5 risques que vous devez savoir sur La banque en ligne est-elle sûre? La plupart du temps, mais voici 5 risques que vous devriez connaître Il y a beaucoup à aimer sur les services bancaires en ligne. C'est pratique, cela peut vous simplifier la vie, vous pourriez même obtenir de meilleurs taux d'épargne. Mais la banque en ligne est-elle aussi sûre et sécurisée qu'elle devrait l'être? Nous avons également le droit d'attendre un minimum de respect. 3 Conseils en matière de prévention de la fraude en ligne en 2014 3 Conseils en matière de prévention de la fraude en ligne En 2014, respectez la confidentialité de nos données personnelles - sans parler de celles de nos les enfants.

Touché par la brèche VTech? Ou pouvez-vous sympathiser avec un fabricant de jouets dans le monde de la sécurité des réseaux et de l'information? Faites-nous savoir ci-dessous!

Crédits d'image: Hacker Man de tanberin via Shutterstock