Edmund Richardson

0

1269

88

Il n'est donc pas surprenant que la fin de l'année 2018 ait eu sa part d'histoires de cybersécurité. Comme toujours, il y a tellement de choses dans le monde de la confidentialité en ligne, de la protection des données et de la cybersécurité qu'il est difficile de suivre le rythme.

Notre résumé de sécurité mensuel vous aidera à suivre chaque mois les informations les plus importantes sur la sécurité et la confidentialité. Voici ce qui s'est passé en décembre 2018!

1. Android Malware vole des comptes PayPal

À la mi-décembre, les experts en sécurité d'ESET ont annoncé la découverte d'un nouveau logiciel malveillant Android qui vole de l'argent directement sur des comptes PayPal, même avec l'authentification à deux facteurs activée. L’utilisation de l’authentification par facteur a explosé au cours de la dernière décennie. Mais ce n'est pas parfait et peut revenir vous hanter si vous ne faites pas attention. Voici quelques inconvénients négligés. .

Les chercheurs en sécurité ESET ont publié la vidéo ci-dessus détaillant le fonctionnement du programme malveillant..

Ce que vous voyez dans cette vidéo est que le chercheur se connecte à un compte de test avec son code 2FA. Dès que le chercheur saisit son code 2FA, le compte automatise le paiement sur un compte préconfiguré. Dans ce cas, le paiement a échoué car il s’agissait d’un compte test ne disposant pas de suffisamment de fonds pour traiter le paiement..

Le malware se présente comme une application d'optimisation de la batterie, appelée Optimisation Android. Des dizaines d'autres applications d'optimisation de batterie utilisent le même logo, ainsi que des noms similaires discrets.

Une fois installé, Optimize Android demande à l'utilisateur d'activer un service d'accès malveillant déguisé en “Activer les statistiques.” Si l'utilisateur active le service, l'application malveillante vérifie l'application officielle officielle de PayPal sur le système cible et, si elle est détectée, le logiciel malveillant déclenche une alerte de notification PayPal invitant la victime à ouvrir l'application..

“Une fois que l'utilisateur a ouvert l'application PayPal et s'est connecté, le service d'accessibilité malveillant (s'il avait déjà été activé par l'utilisateur) intervient et reproduit les clics de l'utilisateur pour envoyer de l'argent à l'adresse PayPal de l'attaquant..” Le blog de recherche ESET développe également l'évasion 2FA.

“Parce que le malware ne repose pas sur le vol des identifiants de connexion PayPal et attend que les utilisateurs se connectent eux-mêmes à l'application officielle PayPal, il contourne également l'authentification à deux facteurs de PayPal (2FA). Les utilisateurs dotés de 2FA activent simplement une étape supplémentaire dans le cadre de la connexion, comme ils le feraient normalement, mais ils sont tout aussi vulnérables à l'attaque de ce cheval de Troie que ceux qui n'utilisent pas 2FA..”

2. Des pirates militaires chinois violent les communications d'un diplomate européen privé

Le groupe de sécurité américain du secteur 1 a expliqué en détail comment une cyber-campagne de la People's Liberation Union avait accès aux communications privées de l'Union européenne depuis plusieurs années..

“Fin novembre 2018, la zone 1 de sécurité a découvert que cette campagne, via un phishing, avait réussi à accéder au réseau informatique du ministère des Affaires étrangères de Chypre, réseau de communication utilisé par l'Union européenne pour faciliter la coopération en matière de politique étrangère.,” Zone 1 expliquée dans un article de blog.

“Ce réseau, appelé COREU, opère entre les 28 pays de l’UE, le Conseil de l’Union européenne, le Service européen pour l’action extérieure et la Commission européenne. C’est un instrument crucial du système européen de politique étrangère.”

Le piratage lui-même semble avoir été très basique. Les pirates ont volé les informations d'identification des administrateurs de réseau et des autres membres du personnel de rang supérieur. Ils ont utilisé les informations d'identification pour obtenir un accès de haut niveau au réseau sur lequel ils ont installé le malware PlugX, créant ainsi une porte dérobée persistante sur laquelle voler des informations..

Après avoir exploré le réseau et passé d’une machine à l’autre, les pirates informatiques ont découvert que le serveur de fichiers distant stockait tous les câbles diplomatiques du réseau COREU..

Le New York Times précise le contenu des câbles, y compris les inquiétudes de l'UE concernant le président Trump, ainsi que les préoccupations européennes concernant la Russie, la Chine et l'Iran..

3. Save the Children Charity touché par une arnaque d'un million de dollars

Save the Children, l'aile américaine de l'organisme britannique de bienfaisance britannique, a été victime d'une arnaque d'un million de dollars suite à une attaque contre le courrier électronique (Business Email Compromise).

Un pirate informatique a compromis le compte de messagerie d'un employé et envoyé plusieurs fausses factures à d'autres employés. Le pirate a prétendu que plusieurs paiements étaient nécessaires pour un système de panneaux solaires pour un centre de santé au Pakistan..

Au moment où l'équipe de sécurité de Save the Children a compris ce qui se passait, l'argent avait été déposé dans un compte bancaire japonais. Cependant, grâce à sa police d’assurance, Save the Children a recouvré la totalité de ses ressources, sauf 112 000 $..

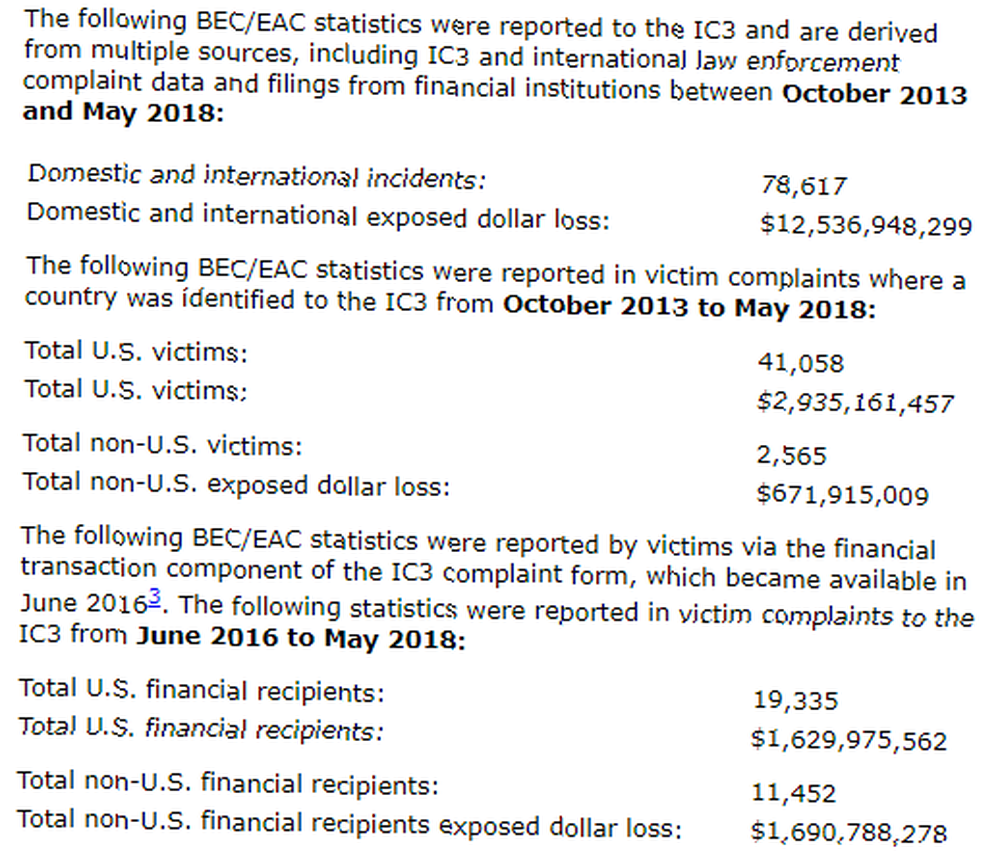

Malheureusement, Save the Children est loin d'être le seul pays à perdre de l'argent grâce à un compromis en matière de courrier électronique.

Le FBI estime que les entreprises ont perdu plus de 12 milliards de dollars entre octobre 2013 et mai 2018. Les organismes de bienfaisance constituent également une cible idéale, de nombreux pirates informatiques supposant que les organisations à but non lucratif appliqueront des pratiques de sécurité élémentaires ou laxistes.

Le gouvernement britannique a constaté que 73% des œuvres de bienfaisance basées au Royaume-Uni dont les revenus dépassaient 5 millions de £ avaient été ciblées au cours des 12 derniers mois. Enfin, les chercheurs en sécurité d’Agari ont révélé la fabrication d’une énorme arnaque liée aux services BEC, qui utilisait des services commerciaux de génération de leads pour identifier 50 000 dirigeants à cibler..

Besoin de pointeurs de sécurité de messagerie? Le cours gratuit de sécurité de messagerie MakeUseOf est sur le point de démarrer. Inscrivez-vous ici Tout juste lancé: Cours gratuit de sécurité par courriel pour sécuriser votre boîte de réception Vient de paraître: Cours gratuit de sécurité par courriel pour sécuriser votre boîte de réception pendant 7 jours. 7 courriels. Il est temps de changer votre sécurité de messagerie pour toujours. Inscrivez-vous et redémarrez votre boîte de réception. Le cours commence aujourd'hui. !

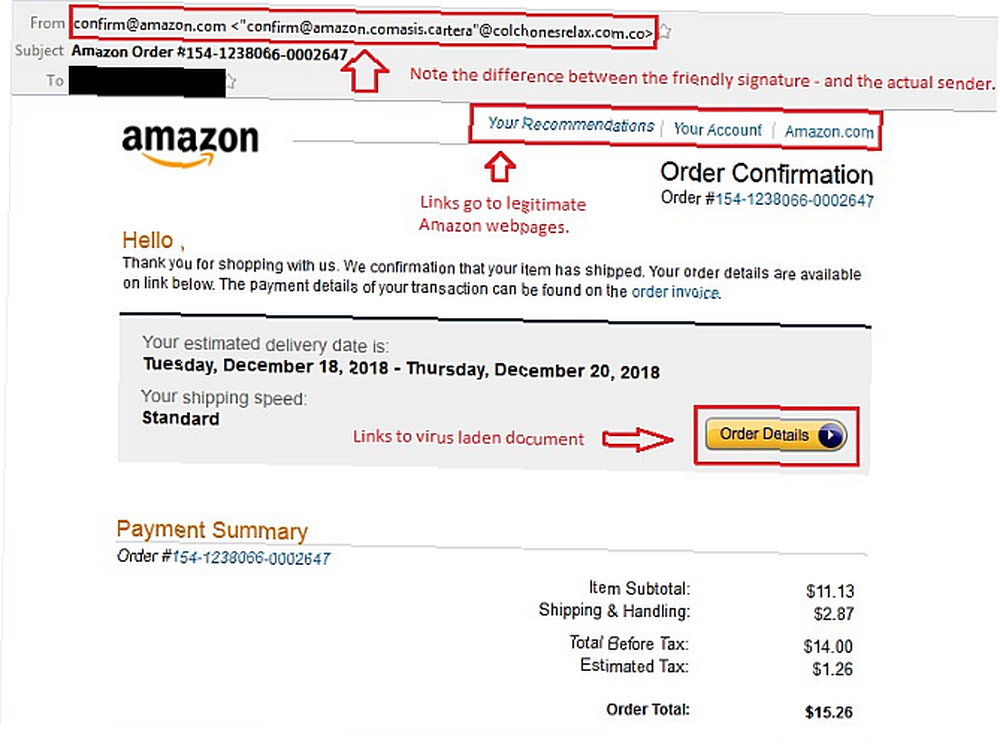

4. Les clients d'Amazon souffrent de la campagne de phishing avant Noël

Noël est une période difficile pour les consommateurs. Il se passe beaucoup de choses. Les cybercriminels ont cherché à exploiter la confusion et à souligner le stress ressenti par de nombreuses personnes en lançant une vaste campagne de spam malveillant centrée sur les e-mails de confirmation de commande Amazon..

Les chercheurs d'EdgeWave ont découvert la campagne et ont vite compris que l'objectif ultime était d'inciter les clients peu méfiants d'Amazon à télécharger le dangereux cheval de Troie bancaire Emotet..

Les victimes reçoivent un formulaire de confirmation de commande Amazon standardisé contenant un numéro de commande, un récapitulatif de paiement et une date de livraison estimée. Ce sont tous des faux, mais les spammeurs comptent sur le fait que beaucoup de gens commandent plusieurs paquets au géant du shopping et ne font pas attention.

Les courriels, cependant, ont une différence. Ils n'affichent pas les articles expédiés. Au lieu de cela, les fraudeurs ordonnent à la victime de frapper le détails de la commande bouton. Le bouton Détails de la commande télécharge un document Word illicite nommé order_details.doc.

Vous pouvez voir les différences dans l'image ci-dessus. Notez également les liens mal alignés entre les recommandations Amazon et le compte Amazon dans le courrier électronique..

Lorsque la victime ouvre le document, Word affiche à l'utilisateur un avertissement de sécurité lui indiquant que “certains contenus actifs ont été désactivés.” Si l'utilisateur clique sur cet avertissement, une macro se déclenche pour exécuter une commande PowerShell. La commande télécharge et installe le cheval de Troie Emotet..

Si vous pensez avoir téléchargé un logiciel malveillant, consultez le guide de suppression des logiciels malveillants MakeUseOf. Guide de suppression complète des logiciels malveillants Guide de suppression complète des logiciels malveillants Les logiciels malveillants sont omniprésents de nos jours et éliminer les logiciels malveillants de votre système est un processus long qui nécessite des instructions. Si vous pensez que votre ordinateur est infecté, c’est le guide dont vous avez besoin. pour obtenir des conseils sur la façon de commencer à enregistrer votre système.

5. Les Etats-Unis accusent des pirates chinois

Les États-Unis ont inculpé deux pirates chinois ayant des liens étroits avec le groupe de piratage soutenu par l'État, l'APT10.

Le ministère de la Justice allègue que Zhang Shilong et Zhu Hua ont volé “des centaines de giga-octets” de données privées de plus de 45 organisations gouvernementales et autres entreprises américaines importantes.

“Du moins aux alentours de 2006 aux alentours de 2018, des membres du groupe APT10, dont Zhu et Zhang, ont mené de vastes campagnes d'intrusion dans les systèmes informatiques du monde entier.,” selon le communiqué du DoJ. “Le groupe APT10 a utilisé certaines des mêmes installations en ligne pour lancer, faciliter et exécuter ses campagnes au cours du complot..”

La paire est bien connue des autres gouvernements occidentaux. Une autre série d'attaques remontant à 2014 a permis à la paire de pirater des réseaux de fournisseurs de services dans 12 pays différents.

Le lendemain de l'annonce des mises en accusation par le ministère de la Justice, des responsables australiens, canadiens, japonais, néo-zélandais et britanniques ont publié des déclarations officielles accusant officiellement la Chine d'avoir piraté des agences gouvernementales et des entreprises dans leurs pays respectifs..

“Ces actions d'acteurs chinois visant à cibler la propriété intellectuelle et les informations commerciales sensibles représentent une menace très réelle pour la compétitivité économique des entreprises aux États-Unis et dans le monde entier.,” a déclaré une déclaration conjointe publiée par le secrétaire d'Etat américain Michael Pompeo et le secrétaire à la Sécurité intérieure des États-Unis, Kirstjen Nielsen.

“Nous continuerons de tenir les acteurs malveillants responsables de leur comportement, et aujourd'hui, les États-Unis prennent plusieurs mesures pour démontrer leur détermination. Nous demandons instamment à la Chine de respecter son engagement d'agir de manière responsable dans le cyberespace et de réaffirmer que les États-Unis prendront les mesures appropriées pour défendre leurs intérêts..”

Bilan de sécurité de décembre

Ce sont cinq des plus grandes histoires de sécurité de décembre 2018. Mais beaucoup plus s'est passé; nous n'avons tout simplement pas la place de tout énumérer en détail. Voici cinq autres histoires de sécurité intéressantes qui ont été publiées le mois dernier:

- Le malware extrêmement destructeur de Shamoon, lié à l'Iran, est réapparu en Arabie Saoudite et dans les Emirats Arabes Unis.

- Le gouvernement australien a mis en œuvre sa législation ridicule de porte dérobée sur le chiffrement.

- ESET publie une étude détaillant 21 nouvelles variétés de programmes malveillants [PDF] pour les systèmes d'exploitation Linux.

- Des cybercriminels publient des mémoires sur Twitter pour lancer des commandes aux logiciels malveillants actifs.

- La NASA a révélé une violation de données survenue en octobre 2018; détails finaux de la victime encore inconnue.

Ouf, quelle fin d'année en sécurité. Le monde de la cybersécurité évolue constamment. Garder une trace de tout est un travail à temps plein. C'est pourquoi nous vous proposons chaque mois les nouvelles les plus importantes et les plus intéressantes..

Revenez au début de février pour tout ce qui s'est passé au cours du premier mois de 2019.

Toujours en vacances? Prenez le temps de lire les cinq plus grandes menaces à la cybersécurité qui vous menacent en 2019 Les 5 plus grandes menaces à la cybersécurité de 2019 révélées Les 5 plus grandes menaces à la cybersécurité de 2019 révélées Des préoccupations à propos de la sécurité en ligne? Vous pouvez être sûr que vos appareils sont sécurisés maintenant, mais qu'en sera-t-il de l'année prochaine?? .