Lesley Fowler

0

5017

1442

Le numéro de votre carte SIM est une passerelle pour les criminels implacables. Avec quelque chose d'aussi simple qu'une chaîne de chiffres, les pirates peuvent rapidement épuiser votre compte bancaire.

Voulez-vous connaître la partie la plus effrayante? Les cybercriminels n'ont même pas besoin de voler votre téléphone pour accéder à votre numéro et à vos informations personnelles. Cette tendance récente en matière de piratage est connue sous le nom de permutation de carte SIM..

Examinons de plus près ce qu'est l'échange de carte SIM et comment l'éviter.

Comment fonctionne une carte SIM?

Avant de plonger dans le vif du sujet de la fraude à l’échange de carte SIM, vous devez connaître le fonctionnement d’une carte SIM. Vous rappelez-vous quand vous avez acheté votre dernier téléphone? Vous avez peut-être remarqué qu'un des représentants de votre opérateur a échangé votre carte SIM de votre ancien téléphone contre votre nouveau..

Croyez-le ou non, cette minuscule puce de votre téléphone stocke toutes les informations essentielles de votre compte. Lorsque son numéro ICCID à 20 chiffres tombe entre les mains d'un criminel qualifié, vous avez des problèmes.

Qu'est-ce que l'arnaque de permutation de carte SIM??

L'échange de carte SIM implique beaucoup de tromperie et de tromperie. Les pirates informatiques contactent vos fournisseurs de services et espèrent parler à un employé particulièrement confiant. Ils vous imiteront pour obtenir ce qu'ils veulent: les données de votre carte SIM.

Si leur arnaque réussit, les données de votre carte SIM seront transférées sur la carte SIM du criminel. Non, ils ne sont pas intéressés par vos messages texte ou les appels de vos amis. ils sont concentrés sur la réception de messages d'authentification à deux facteurs (2FA) de comptes contenant vos informations précieuses.

La plupart des banques exigent 2FA lorsque vous vous connectez à votre compte en ligne. Mais au lieu de vous entrer le mot de passe à usage unique (OTP) reçu par SMS, le pirate informatique ne.

Conseils pour vous protéger de l'échange de carte SIM

Bien que vous ne puissiez plus rien faire dès qu'un pirate informatique récupère les informations de votre carte SIM, vous pouvez toujours utiliser des méthodes pour éviter que cela se produise. Voici quelques-uns des moyens les plus efficaces pour arrêter les pirates informatiques:

1. Changer votre méthode 2FA

Recevoir votre 2FA par message texte est pratique et tout, mais cela ne peut qu'aggraver votre situation lorsque vous êtes victime d'un échange de carte SIM..

Choisir une application d'authentification Les 5 meilleures alternatives à Google Authenticator Les 5 meilleures alternatives à Google Authenticator Pour améliorer la sécurité de vos comptes en ligne, vous aurez besoin d'une bonne application d'authentification à deux facteurs pour générer les codes d'accès. Vous pensez que Google Authenticator est le seul jeu en ville? Voici cinq alternatives. comme Authy ou Google Authenticator associe votre OTP à votre téléphone actuel plutôt qu’à votre numéro de téléphone. Connectez simplement l'application à vos comptes les plus importants et vous recevrez vos codes de sécurité via l'application à la place..

2. Configurer un code PIN avec votre opérateur de téléphonie mobile

L'ajout d'un code PIN à votre compte rend plus difficile l'accès à un pirate informatique. Un swappeur de carte SIM devra fournir votre code PIN ou votre code secret lorsque vous essayez de modifier votre compte. C’est pourquoi il est si important d’en avoir un..

Heureusement, vous pouvez ajouter un code PIN à votre compte en visitant le site Web de votre opérateur..

Si vous êtes client chez Verizon, vous devez disposer d'un code PIN. Pour modifier ou ajouter un code PIN à votre compte, connectez-vous à la page de gestion de votre code PIN de Verizon. Après avoir déterminé votre code PIN, ressaisissez-le, puis appuyez sur Soumettre.

Pour créer un code PIN sur T-Mobile, connectez-vous à votre compte My T-Mobile. Vous devrez choisir une méthode de vérification et cliquer Sélectionner. Une fois cette opération terminée, entrez votre code PIN, puis cliquez sur Prochain confirmer.

Avec AT & T, vous pouvez ajouter un code d'authentification à votre compte en vous connectant et en accédant à votre Profil. Sous Code d'accès sans fil, frappé Gérer une sécurité supplémentaire. Si vous cochez cette case, vous devrez fournir un code d'authentification lors de modifications majeures..

Vous pouvez ajouter un code PIN du site Web Sprint en vous connectant à votre compte et en sélectionnant Mon sprint. Cliquez sur Profil et sécurité, puis localisez le Information de sécurité section. Ajoutez ou modifiez simplement votre code PIN et appuyez sur sauvegarder.

3. Séparez votre numéro de téléphone de vos comptes

Avez-vous déjà utilisé votre téléphone pour changer votre mot de passe? Lorsque les pirates volent les données de votre carte SIM, ils peuvent aussi.

Une fois que les pirates vous ont bloqué hors de vos propres comptes, ils collecteront autant d'informations que possible. Les criminels n'hésiteront pas à retirer de l'argent de votre compte bancaire ou, pire encore, à vendre vos informations personnelles sur le Web sombre.

La suppression de votre numéro de téléphone de vos comptes en ligne les plus importants peut vous éviter des soucis liés à l’échange de carte SIM. Si vous devez associer un numéro de téléphone à votre compte, obtenez un numéro VoIP avec Google Voice. Création d'un téléphone VoIP avec Google Voice Création d'un téléphone VoIP avec Google Voice Avec Google Voice, vous pouvez activer tout téléphone inactif. dans un téléphone VoIP entièrement fonctionnel gratuitement. Voici tout ce que vous devez savoir pour commencer. au lieu.

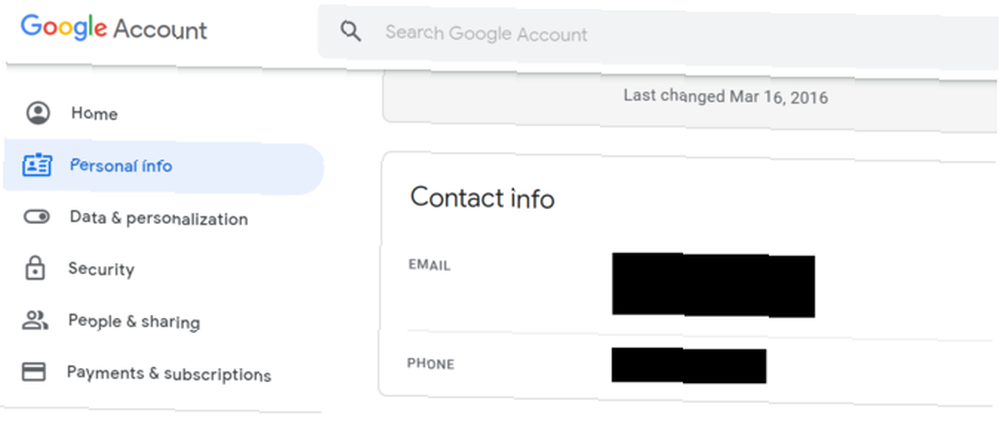

Pour supprimer votre numéro de téléphone de Google, connectez-vous à la page du compte Google et accédez au Informations personnelles section. Si vous voyez votre numéro de téléphone, assurez-vous de le supprimer..

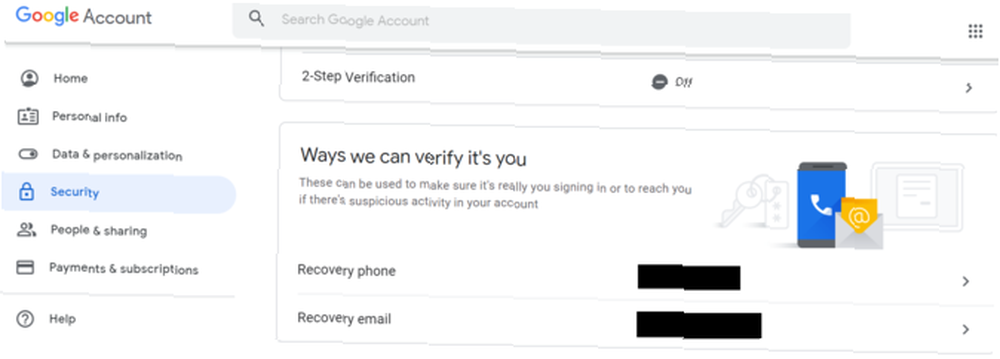

dans le Sécurité section, faites défiler et retirez votre numéro de téléphone de la Comment nous pouvons vérifier que c'est vous option.

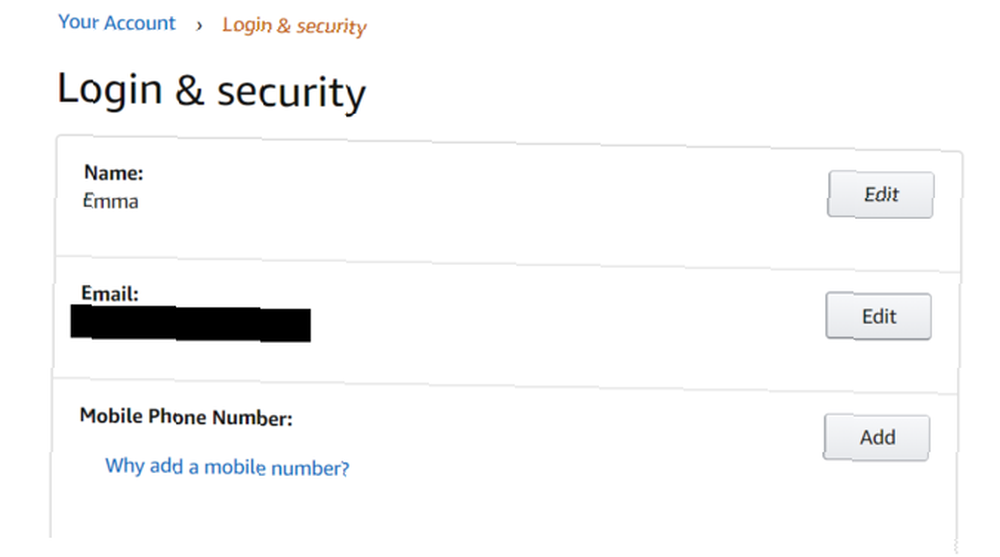

Pour Amazon, cliquez sur Ton compte, puis naviguez vers Login & Sécurité. Effacer votre numéro de téléphone ou ajouter un numéro VoIP à partir de là.

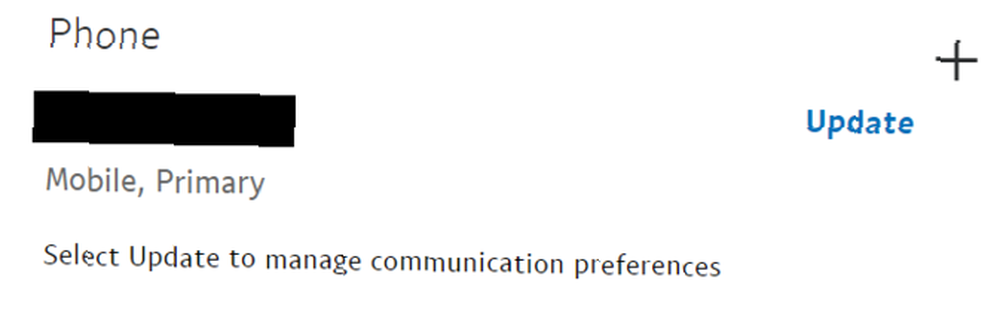

Vous pouvez également effacer votre numéro de téléphone de PayPal en cliquant sur l’icône représentant un engrenage dans le coin de la page Web. Sous le Téléphone section, choisissez de changer votre numéro.

Vous devez également effacer votre numéro de téléphone sur les principaux sites de médias sociaux, les détaillants en ligne, et en particulier votre compte bancaire en ligne..

4. Utiliser la messagerie cryptée

SMS ne prend pas en charge le cryptage, ce qui signifie que les pirates peuvent facilement espionner vos messages et voler vos codes 2FA. L'utilisation d'une application de messagerie chiffrée telle que iMessage, Signal ou WhatsApp peut empêcher les pirates intrépides.

5. Méfiez-vous des escroqueries par phishing

Vous devez toujours supprimer les emails incomplets vous demandant vos informations personnelles. Les banques et autres institutions ne demanderont jamais d'informations confidentielles par courrier électronique. Ces types de courriels sont toujours le résultat d'un pirate essayant de voler vos informations.

En savoir plus dans notre article sur les attaques par hameçonnage et comment les éviter. Qu'est-ce que l'hameçonnage et quelles techniques sont utilisées par les fraudeurs? Qu'est-ce que l'hameçonnage et quelles techniques les escrocs utilisent-ils? Je n'ai jamais été un fan de pêche, moi-même. Ceci est principalement dû à une expédition précoce où mon cousin a réussi à attraper deux poissons alors que je prenais une fermeture éclair. Semblables à la pêche réelle, les escroqueries par phishing ne sont pas… .

Êtes-vous victime d'échange de carte SIM??

Beaucoup de victimes ne réalisent pas qu'elles ont été échangées sur la carte SIM avant qu'il ne soit trop tard. Le plus grand signe d'alerte de la fraude est une perte de réception de la cellule.

Certaines banques et opérateurs de téléphonie mobile ont mis en place des mesures de sécurité qui empêchent tout changement de carte SIM. Votre opérateur peut vous faire savoir si votre carte SIM a été réémise, tandis que les banques vous envoient généralement une alerte si elle détecte une activité inhabituelle sur votre compte..

Si votre numéro de téléphone portable est associé à vos comptes, la connexion est simple. Cependant, vous ne pouvez pas toujours compter sur la sécurité de votre numéro de téléphone pour toujours. L'échange de carte SIM pose trop de menace pour garantir votre confidentialité.

Surveillez les courriels d'hameçonnage, car répondre à ces demandes malveillantes peut faciliter le travail d'un pirate informatique. Vous ne savez pas à quoi ressemble un courriel de phishing? Vous trouverez plus d'informations dans notre article sur la détection d'un courrier électronique de phishing. Procédure de détection d'un courrier électronique de phishing Comment détecter un courrier électronique de phishing Il est difficile de capturer un courrier électronique de phishing! Les fraudeurs se font passer pour PayPal ou Amazon, tentant de voler votre mot de passe et les informations de votre carte de crédit, leur tromperie est presque parfaite. Nous vous montrons comment détecter la fraude. .

Crédit d'image: VitalikRadko / Depositphotos