William Charles

0

4443

415

La National Crime Agency (NCA) est la réponse britannique au FBI. Ils ont compétence dans toutes les régions du Royaume-Uni et sont responsables de la lutte contre les trafiquants d’êtres humains, d’armes et de drogues; les cybercriminels; et crime économique.

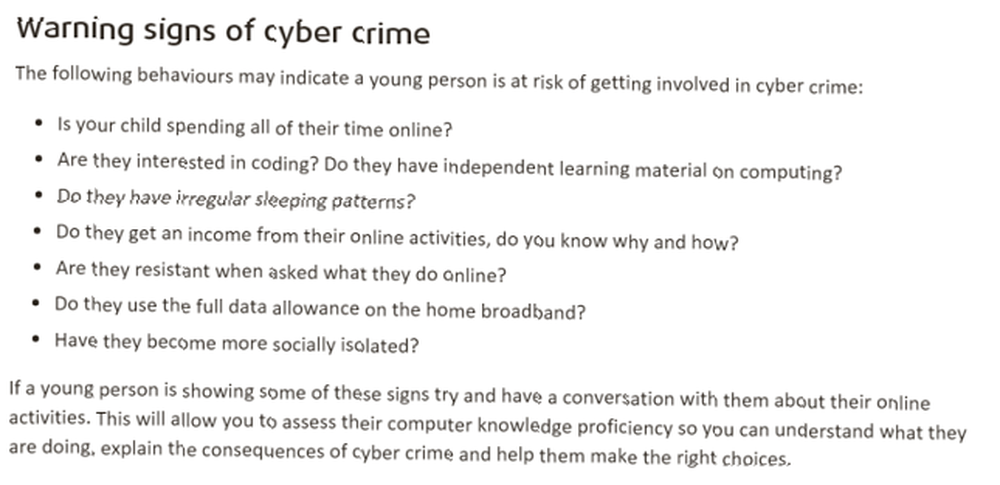

Mardi, ils ont lancé une campagne visant à dissuader les jeunes de se lancer dans la criminalité informatique. Ainsi qu’une vidéo et un hashtag (“#CyberChoices”), la NCA a également publié une liste de signes avant-coureurs qu’un parent pourrait utiliser pour indiquer si son enfant était sur le point de devenir un imbécile numérique.

Pire. Conseil. Déjà.

Je ne peux pas critiquer les intentions de la National Crime Agency. La cybercriminalité détruit des vies. La fuite de données d'Ashley Madison a déchiré un nombre incalculable de familles 3 raisons pour lesquelles le piratage Ashley Madison est une affaire sérieuse 3 raisons pour lesquelles le piratage Ashley Madison est une affaire sérieuse Internet semble ravi du piratage de Ashley Madison, avec des millions d'adultes Les détails des potentiels adultères ont été piratés et publiés en ligne, avec des articles sur les individus trouvés dans le vidage de données. Hilarant, non? Pas si vite. . L’édition 2007 de TJX Hack a entraîné la fuite de 45,6 millions de numéros de cartes de crédit et a coûté à la société 256 millions de dollars..

Ensuite, il y a le coût personnel pour les pirates eux-mêmes.

Albert Gonzales, le pirate informatique de TJX, a été condamné à 20 ans de prison. Jake Davis, la voix argentée derrière Lulzsec, a été extradé de son domicile de Shetland à Londres et condamné à une peine de deux ans d'emprisonnement dans un établissement pour jeunes délinquants. De sévères restrictions lui ont été imposées pour l'utilisation d'Internet..

Il est clair que la National Crime Agency veut empêcher les gens de commettre des crimes informatiques. Mais le ton général de la campagne est qu'ils veulent dissuader les adolescents (qui sont naturellement impulsifs et peuvent avoir du mal à comprendre les conséquences d'une action donnée) de faire quelque chose qui a le potentiel de définir le reste de leur vie..

Mais voici le problème: ils ont donné des conseils vraiment terribles.

Un conseil aussi large que si vous le suiviez à la lettre, vous pourriez supposer en toute sécurité n'importe qui lire cet article est un pirate informatique. Non, ce n'est pas une exagération.

Eh bien, ce qui suit n’est en aucun cas une liste exhaustive de leurs conseils. Vous pouvez le trouver sur le site Web de la National Crime Agency ou dans la capture d'écran ci-dessus. J'ai choisi de choisir les conseils qui me semblent les plus terriblement mauvais et d'expliquer pourquoi.

Sont-ils intéressés par le codage?

Dire quelqu'un intéressé par programmation informatique risque de devenir un criminel informatique est en quelque sorte en train de dire que quiconque s'intéresse aux voitures risque de devenir le type de reproche que je joue sur Grand Theft Auto V. Ils ne sont tout simplement pas.

Je sais que la plupart des gens sont suffisamment intelligents pour ne pas assimiler une profession légitime qui gronde à des emplois, à une activité hautement illégale. Mais je m'inquiète pour le parent qui, malgré les meilleures intentions du monde, le lira et empêchera son enfant d'apprendre le développement de logiciels, de peur de se faire arrêter. C'est ce qui m'inquiète.

Ont-ils du matériel d'apprentissage indépendant en informatique??

Sur la National Crime Agency, cette question était sur le même point comme “Sont-ils intéressés par le codage?”. Mais c'est important, alors je vais en parler tout seul.

Savez-vous ce qui fait un bon développeur?? Curiosité.

Les grands développeurs lisent toujours des choses à leur rythme. Ils se renseignent sur les nouvelles bibliothèques et les nouveaux cadres lors de leurs week-ends et, surtout, ils ont la capacité s'enseigner. Ces personnes ne sont généralement pas des cybercriminels.

Les traits qui font les grands développeurs commencent à présenter à un jeune âge. Les cours d'informatique dans les écoles secondaires ont un programme très limité. Pendant qu'ils pourrait couvrent les bases de l’apprentissage de la programmation, ils échouent souvent sur des sujets plus passionnants, comme le développement Web et la robotique.

Il est naturel que des jeunes brillants et curieux veuillent obtenir plus de leur formation en informatique et qu'ils poursuivent des objectifs qui les intéressent. Plutôt que de considérer cela avec suspicion, nous devrions l'applaudir..

Ont-ils des habitudes de sommeil irrégulières?

Montre moi un adolescent qui réellement va se coucher quand leurs parents leur disent de le faire. S'ils ressemblent beaucoup à moi et à mes amis qui grandissent, ils vont probablement rester debout pour jouer à des jeux vidéo et parler sur MSN Messenger (ou l'équivalent de 2015). Cela fait partie du fait d'être un adolescent.

Il existe également une multitude de raisons médicales pour lesquelles une personne peut avoir des troubles du sommeil. L'un s'appelle le trouble de phase de sommeil retardé, et il affecte de manière disproportionnée les adolescents. Les symptômes de ce trouble affectent le moment où une personne s'endort et se réveillant. Les patients s'endorment généralement quelques heures après minuit, puis s'efforcent de se réveiller le matin..

Obtiennent-ils un revenu de leurs activités en ligne??

Sommes-nous censés nous méfier de l'ambition et de l'esprit d'entreprise maintenant?

Il y a des centaines des moyens légaux pour les gens gagner de l'argent en ligne. Vous n'avez pas besoin d'être adulte pour la plupart d'entre eux Meilleurs sites Web pour les adolescents qui gagnent de l'argent en ligne Meilleurs sites Web pour les adolescents de gagner de l'argent en ligne année? Vous serez surpris des possibilités offertes sur le Web pour les adolescents. .

Si votre enfant regorge d’argent sur Internet, c’est probablement grâce à leur chaîne Twitch ou YouTube Comment on gagne de l’argent sur YouTube [MakeUseOf explique comment on gagne de l’argent sur YouTube [MakeUseOf s’explique] En attendant une alternative rentable et mutuellement bénéfique, des publicités doivent exister pour que nous - les consommateurs - recevions du contenu gratuitement. YouTube n'est pas diabolique, car il place des publicités au début… ou un jeu parallèle dans les tests de sites Web. Pas de l'analyse de la NSA par les ports et de la distribution de logiciels malveillants à partir de réseaux de zombies.

Sont-ils résistants lorsqu'on leur demande ce qu'ils font en ligne?

Je pense que la plupart des adolescents sont assez réticents à parler de ce qu'ils font en ligne. C'était vraiment le cas avec moi. À 15 ans, j'ai joué pendant des heures à des jeux vidéo avec des inconnus en Amérique et en Finlande. Je traînais sur des babillards obscurs sur la musique et j'avais un blog secret où je me plaignais d'inanités comme seul un adolescent prétentieux et mal informé en fin de compte. Quand mes parents me demandaient ce que je faisais, la réponse était toujours la même..

“Des trucs. Des choses. Allez-vous en. Tu ne comprendrais pas!”

Je ne faisais rien de fâcheux ou de criminel. À l'adolescence, j'étais à la vanille. Je ne pense même pas avoir jamais été détenu au lycée! Mais comme la plupart des adolescents, j’étais morose et hormonal et je pensais que mes parents tout simplement pas obtenir ce que je faisais.

Ce n'est pas criminel. C'est juste être un adolescent.

Utilisent-ils l'intégralité de la capacité de transmission de données sur le réseau à large bande domestique??

Attends quoi? Sérieusement NCA? Avez-vous écrit ceci en 2004?

Les connexions plafonnées sont si rares au Royaume-Uni que deux des trois plus grands fournisseurs d'accès à Internet (Virgin Media et Talk Talk) ne les proposent même pas. Il n'y a pas de marché pour eux, grâce à la montée stratosphérique de Netflix et de YouTube..

Mais au-delà de cela, vous n'avez pas besoin de cette bande passante pour pirater un ordinateur. Le fait est que la plupart des attaques utilisent moins de bande passante qu'une vidéo YouTube. Injection SQL (SQLi) Qu'est-ce qu'une injection SQL? [MakeUseOf explique] Qu'est-ce qu'une injection SQL? [MakeUseOf explique] Le monde de la sécurité Internet est en proie à des ports ouverts, des portes dérobées, des failles de sécurité, des chevaux de Troie, des vers, des vulnérabilités de pare-feu et une multitude d’autres problèmes qui nous tiennent tous sur le qui-vive tous les jours. Pour les utilisateurs privés,… et le cross-scripting (XSS), qu'est-ce que le cross-site scripting (XSS), & pourquoi est-ce une menace à la sécurité? Qu'est-ce que le cross-site scripting (XSS), et pourquoi est-ce une menace pour la sécurité? le plus gros problème de sécurité de site Web aujourd'hui. Des études ont révélé qu'elles étaient extrêmement courantes - 55% des sites Web contenaient des vulnérabilités XSS en 2011, selon le dernier rapport de White Hat Security, publié en juin… Les attaques peuvent être effectuées dans le navigateur. Tout ce que vous avez à faire est de passer une entrée spécialement conçue dans un formulaire Web, un champ de recherche ou certains paramètres d'URL.. C'est tout.

De même, vous n'avez pas besoin de beaucoup de bande passante pour utiliser MetaSploit ou Nessus, ni pour rechercher les ports ouverts sur un serveur. Ces attaques peuvent être mesurées dans les kilo-octets.

Mettre tout simplement, il n'y a pas de lien réel entre l'utilisation de la bande passante et la cybercriminalité.

Sont-ils devenus plus isolés socialement?

Oh regarde. Le même, fatigué “geek solitaire” trope. Sauf que, pour la plupart, ce sont des conneries.

Beaucoup de membres de lulzsec avaient des familles. Sabu, le chef de Lulzsec, était le parent adoptif de deux jeunes filles. Ryan Cleary, qui s'appelait ViraL, avait une petite amie. Les hackers de TJX ont commencé comme amis, avant de s'attaquer à l'un des plus grands détaillants de vêtements sur la planète..

Je devrais savoir à quoi ressemblent les pirates. J'ai assisté à un certain nombre de conférences sur la sécurité informatique, au Royaume-Uni et à l'étranger. Je me suis mêlé à toutes les nuances du spectre, du noir au blanc. Pour la plupart, les hackers sont grégaires et bruyants. le totalement à l'opposé d'un timide, habitant du sous-sol.

Conseil Terrible. Merci d'ignorer

Nous savons donc que la NCA a donné de très mauvais conseils. Non seulement il traite les comportements naturels des adolescents comme suspects, mais il décourage également les qualités que nous souhaitons voir chez nos jeunes..

Supposons que vous connaissiez un parent qui craint que son enfant ne soit impliqué dans le piratage informatique. Quels conseils vous leur donneriez-vous? Dis-moi tout dans les commentaires ci-dessous.

Crédits photos: une jeune fille utilise un ordinateur portable de Sean Locke Photography via Shutterstock, CultureTECH BT Monster Dojo (Connor2NZ), Money (Keith Cooper), BT Home Hub (Tom Page), Sleeping Teenager (Dan DeLuca)